Gophish+EwoMail 自建钓鱼服务器

Gophish+EwoMail 自建钓鱼服务器

文章目录

- Gophish+EwoMail 自建钓鱼服务器

- 1.前提准备

- 2.搭建EwoMail邮件服务器

- 1)Centos7 防火墙操作

- 2)设置主机名

- 3)host配置

- 4)安装EwoMail

- 5)获取DKIM

- 6)端口服务介绍

- 7)端口未开启服务解决

- 8)查看端口服务是否正常开启

- 9)DNS配置

- 10)邮件管理系统登录及配置

- 11)Web邮件管理系统

- 3.搭建GoPhish钓鱼框架

- 1)下载GoPhish

- 2)修改配置文件

- 3)登录

- 4)配置后台运行

- 5)配置发送模块(Sending Profiles)

- 6)测试邮件可信度

- 7) 配置钓鱼界面模块(Landing Page)

- 8) 配置钓鱼模版(Email Templates )

- 9)添加被钓鱼用户邮箱(Users & Group)

- 10)配置钓鱼发送任务(Campaigns)

- 11)查看监控

1.前提准备

进行钓鱼时我们需要一个同目标高度相关的域名,利用该域名搭建邮件服务器来发送钓鱼邮件以提高可信度,再然后便是搭建钓鱼页面。因此在搭建时可以选择:利用EwoMail搭建邮件服务器,利用GoPhish搭建钓鱼平台来获取信息。

该文档主要介绍两种方式进行快速搭建钓鱼平台。

一、国内域名、服务器(用作收发件服务器)购买进行快速配置。

二、国内购买域名、国外购买服务器(用作收发件服务器)进行快速配置。

如上方式一存在弊端:需要申请开通 25 端口并且该域名被解析后会被工信部拦截要求备案后才可使用。

如上方式二优点:默认开通邮件服务器所需端口并且无需备案也可进行操作。

备案要求

-

国内域名,指向国内服务器--------需要

-

国内域名,指向国外服务器--------不需要

-

国外域名,指向国内服务器--------需要

-

国外域名,指向国外服务器--------不需要

在此建议利用国外域名与国外服务器,避开不必要的麻烦。

2.搭建EwoMail邮件服务器

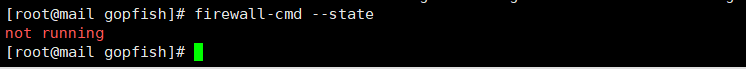

1)Centos7 防火墙操作

查看防火墙状态:firewall-cmd --state

关闭防火墙:systemctl stop firewalld.service

2)设置主机名

hostnamectl set-hostname mail.申请的域名 例如: hostnamectl set-hostname mail.ccccitd.cn

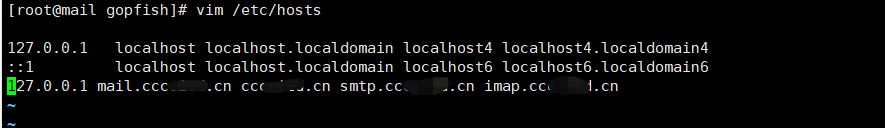

3)host配置

修改host

vi /etc/hosts 添加如下内容:(sgcc.bj.cn 替换为自己域名即可) 127.0.0.1 mail.sgcc.bj.cn sgcc.bj.cn smtp.sgcc.bj.cn imap.sgcc.bj.cn

4)安装EwoMail

在线获取安装:http://www.ewomail.com/list-11.html

输入自己域名获取下载安装命令

在vps上直接执行该命令(直接默认安装不放图了)。

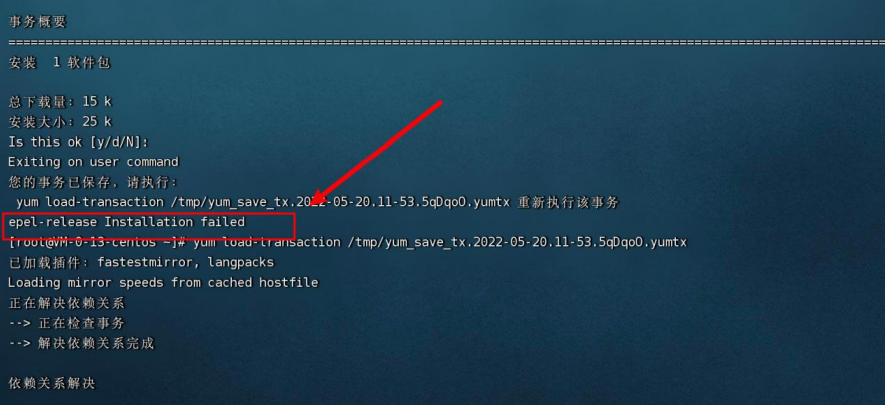

如图出现该错误直接使用给出命令安装即可(图中重新执行该事务命令那条命令即可安装)。

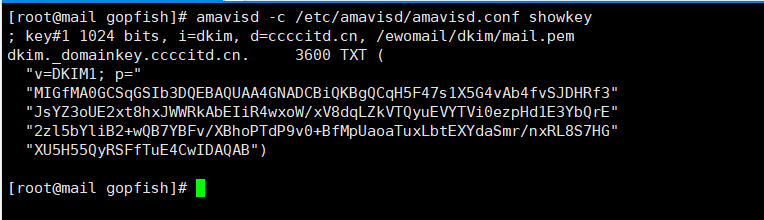

5)获取DKIM

DKIM是电子邮件验证标准,域名密钥识别邮件标准,主要是用来防止被判定为垃圾邮件。每个域名都需要添加一个dkim的key,EwoMail默认安装后已自动添加主域名dkim,只需要设置好dkim的dns即可,官方文档:http://doc.ewomail.com/docs/ewomail//21

Centos7/8 使用命令进行获取

amavisd -c /etc/amavisd/amavisd.conf showkey

使用官方工具进行格式化,并且写入域名解析中即可:http://www.ewomail.com/list-20.html

6)端口服务介绍

邮箱管理后台:http://IP:8010 (默认账号 admin,密码 ewomail123)

web 邮件系统:http://IP:8000

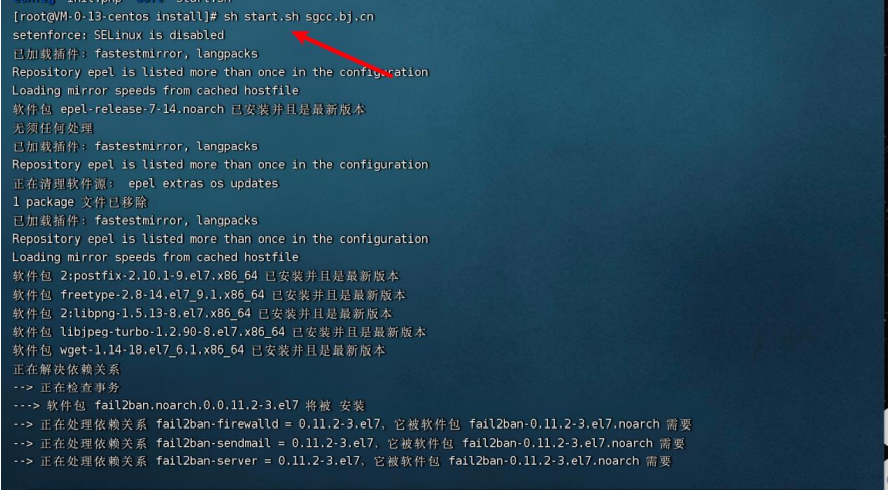

7)端口未开启服务解决

如果访问不成功,切端口未开启,需要进入安装目录找到 start.sh 使用命令进行安装

sh ./start.sh sgcc.bj.cn(sgcc.bj.cn 改为自己域名)

8)查看端口服务是否正常开启

可以直接利用netstat -antlp查看8000与8010端口的开启情况

9)DNS配置

为当前域名配置dns解析以保证其能正常发送邮件

主要配置以上几个记录值

A记录

当其他SMTP服务器知道mail.yourdomain.com负责yourdomain.com的邮件发送和接收后,还必须要知道mail.yourdomain.com这台主机的IP才能建立连接并发送邮件。A记录就是将主机名解析成IP地址的一个记录。 mail.linuxdashen.com

MX记录

MX记录的作用是告诉全世界的SMTP服务器,你的邮箱服务器mail.yourdomain.com负责yourdomain.com的邮件发送和接收。 MX记录 @ mail.linuxdashen.com 邮箱服务器的常见DNS名字是mail.yourdomain.com。如果一个域名有多个邮箱服务器,那么可以设置多个MX记录,并设置优先级。优先级用数字表示,数字越小表示优先级越高。

SPF记录

假设邮件服务器收到了一封邮件,来自主机的 IP 是xx.xx.xx.xx,并且声称发件人为email@example.com。为了确认发件人不是伪造的,邮件服务器会去查询example.com的 SPF 记录。如果该域的 SPF 记录设置允许 IP 为xx.xx.xx.xx的主机发送邮件,则服务器就认为这封邮件是合法的;如果不允许,则通常会退信,或将其标记为垃圾/仿冒邮件。 SPF记录 @ v=spf1 a mx ip4:xx.xx.xx.xx -all

DKIM记录

DKIM记录 dkim._domainkey | v=DKIM1; h=sha256; k=rsa; t=y; p=MIIBIjANBgkqhk8AMIIBCgKCAQEAsVasIoen4KWLsy+/y1zpVu0uz8hhpMlFox0cUSNneAccyKl9p6KvuN9Jv2D/SpTa8ldU7BV/XdFLLwqMmjMa6xOynkHy2Lk5LF8YFup8gno68/ZM01TDyOMS5eWosALzTpURKaoAfVYTp4//7AlcjpohKkJ7fEGq+0p1fCU+8Zi0FaWvNIJm/9iw2VQG3S0VxExaRj+MY7cbCpBpgAE1KsUeQuRcgb/8TJn83C3bFZwjsy0oh9qv/xxUYrbeJMDshYhQIDAQAB

DMARC记录

DMARC记录 _DMARC v=DMARC1; p=none; sp=none;

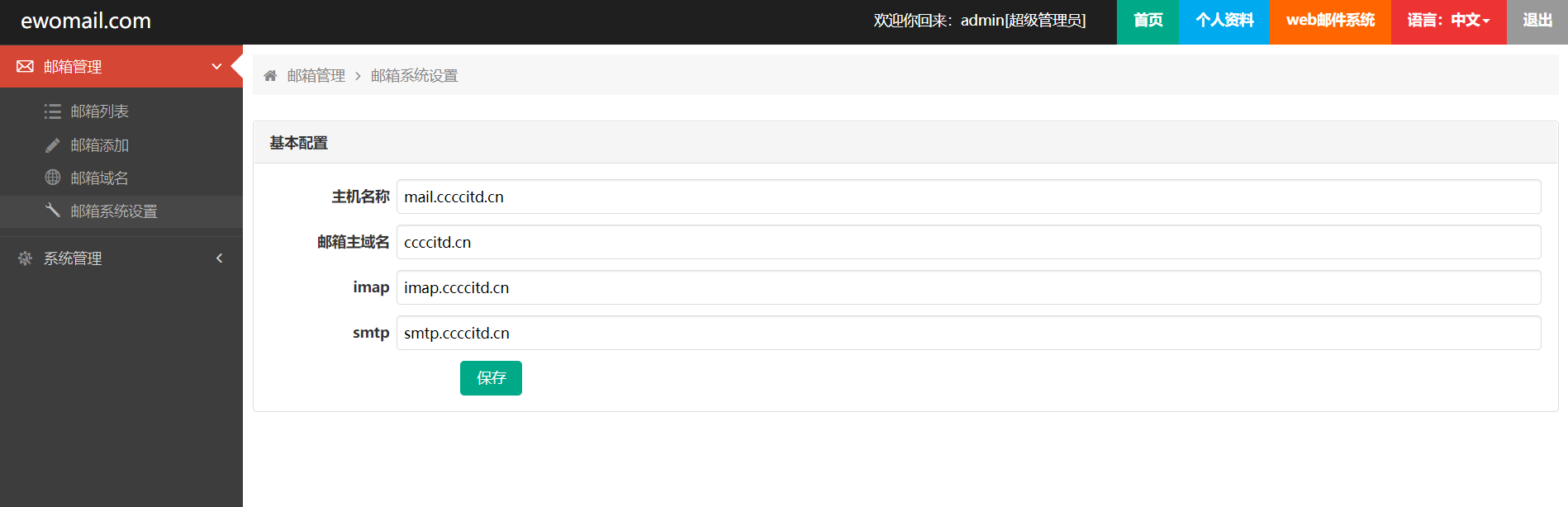

10)邮件管理系统登录及配置

使用默认账号密码登录邮箱管理后台:http://IP:8010:默认账号 admin,密码 ewomail12

进入管理员列表修改账号密码

修改邮箱系统设置

添加邮箱域名

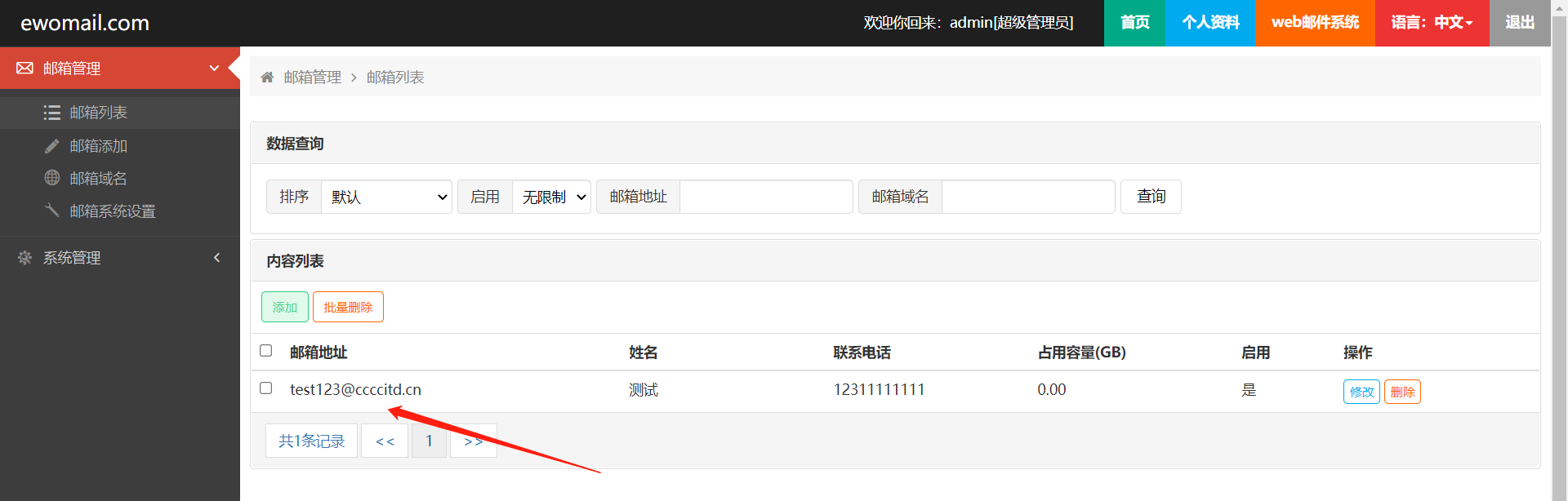

添加邮箱(用来登录:web 邮件系统:http://IP:8000)

添加成功后查看

11)Web邮件管理系统

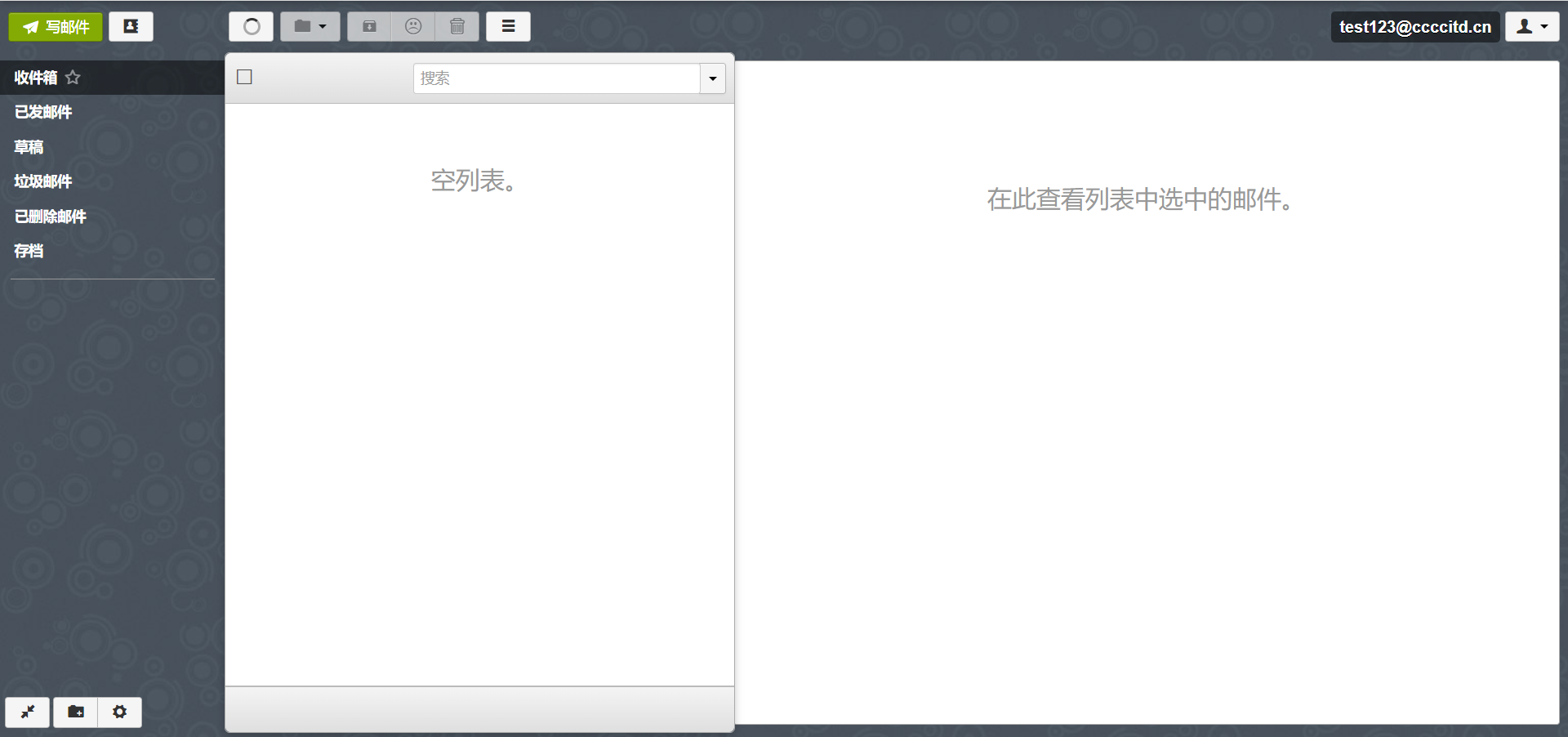

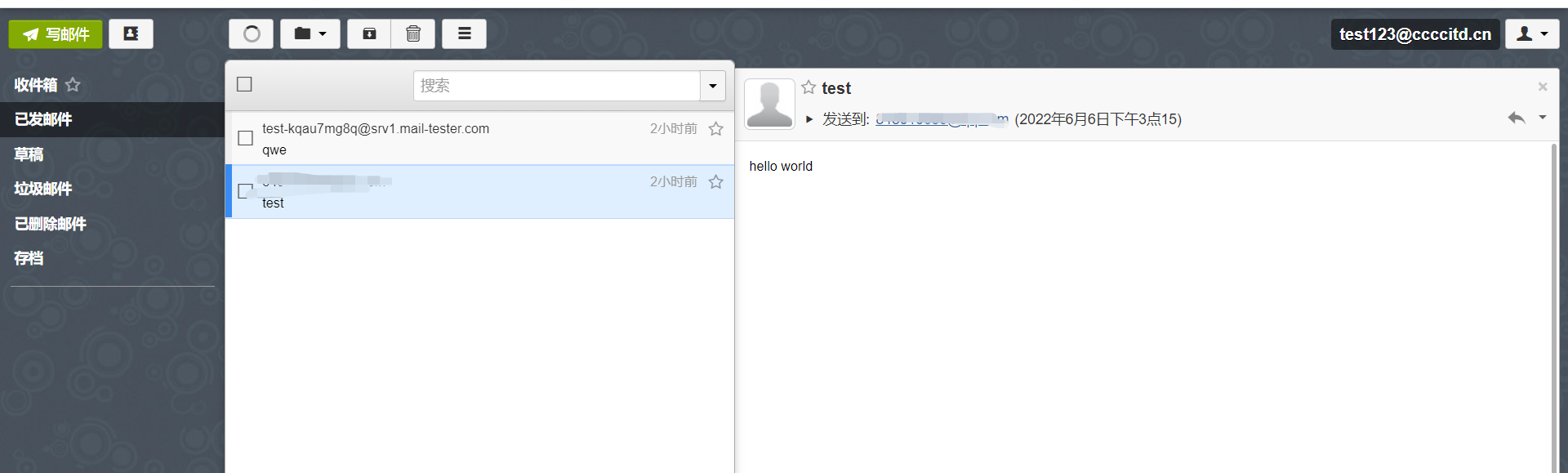

使用刚才添加的邮箱登录邮件管理系统,就可以利用当前邮箱发送邮件了。

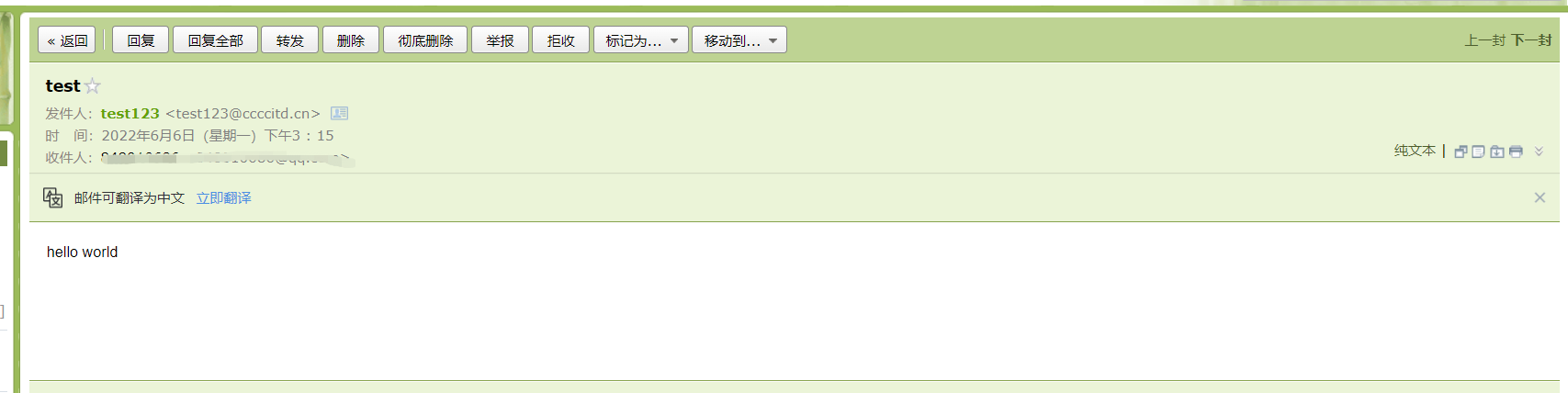

邮件收发测试

成功接收到邮件

3.搭建GoPhish钓鱼框架

1)下载GoPhish

wget https://github.com/gophish/gophish/releases/download/v0.11.0/gophish-v0.11.0-linux-64bit.zip 然后解压

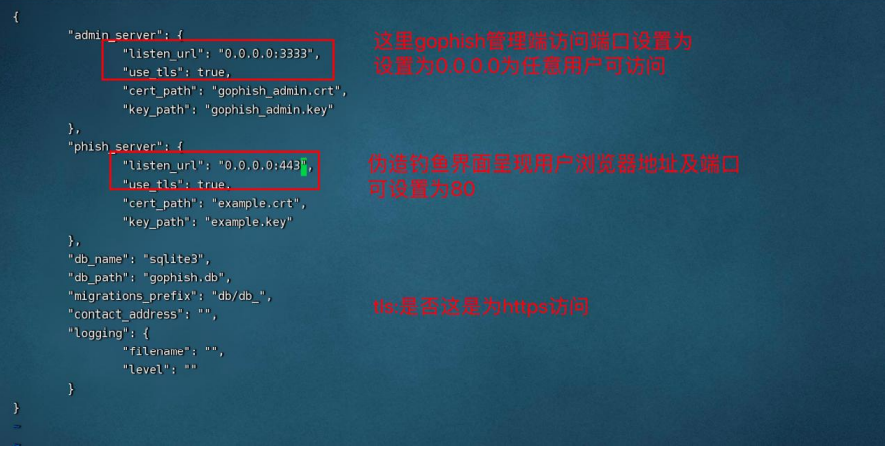

2)修改配置文件

进入目录修改配置文件(config.json),最好设置为80与use_tls:false

保存退出,给 gophish 添加执行权限 chmod +x gophi

3)登录

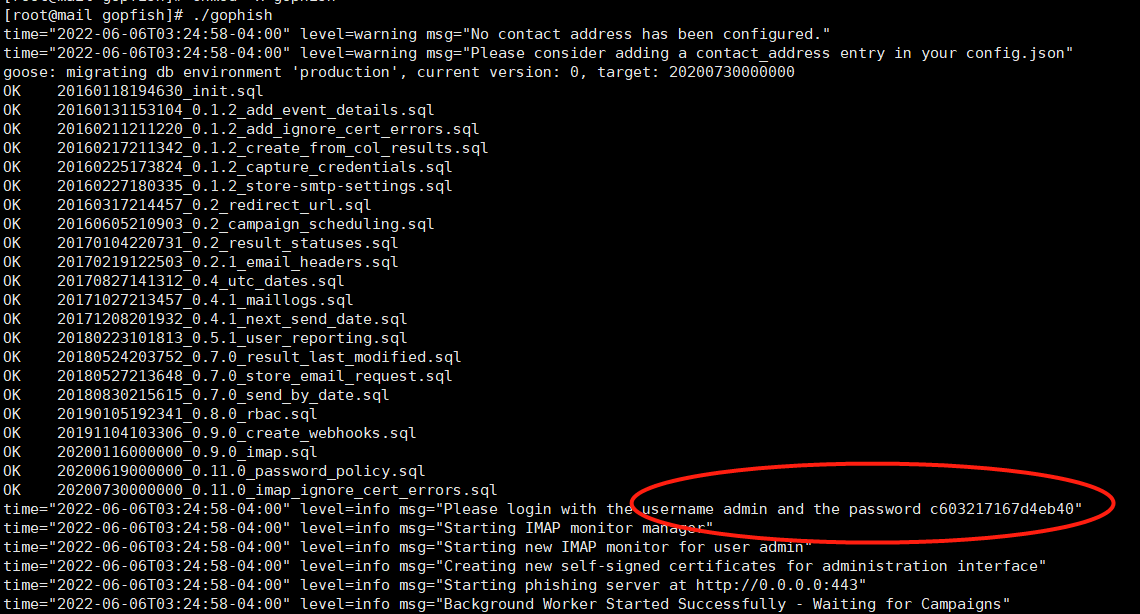

首次启动直接使用./gophsih 命令,会生成初始登录密码,使用初 始密码首次登录需要修改密码

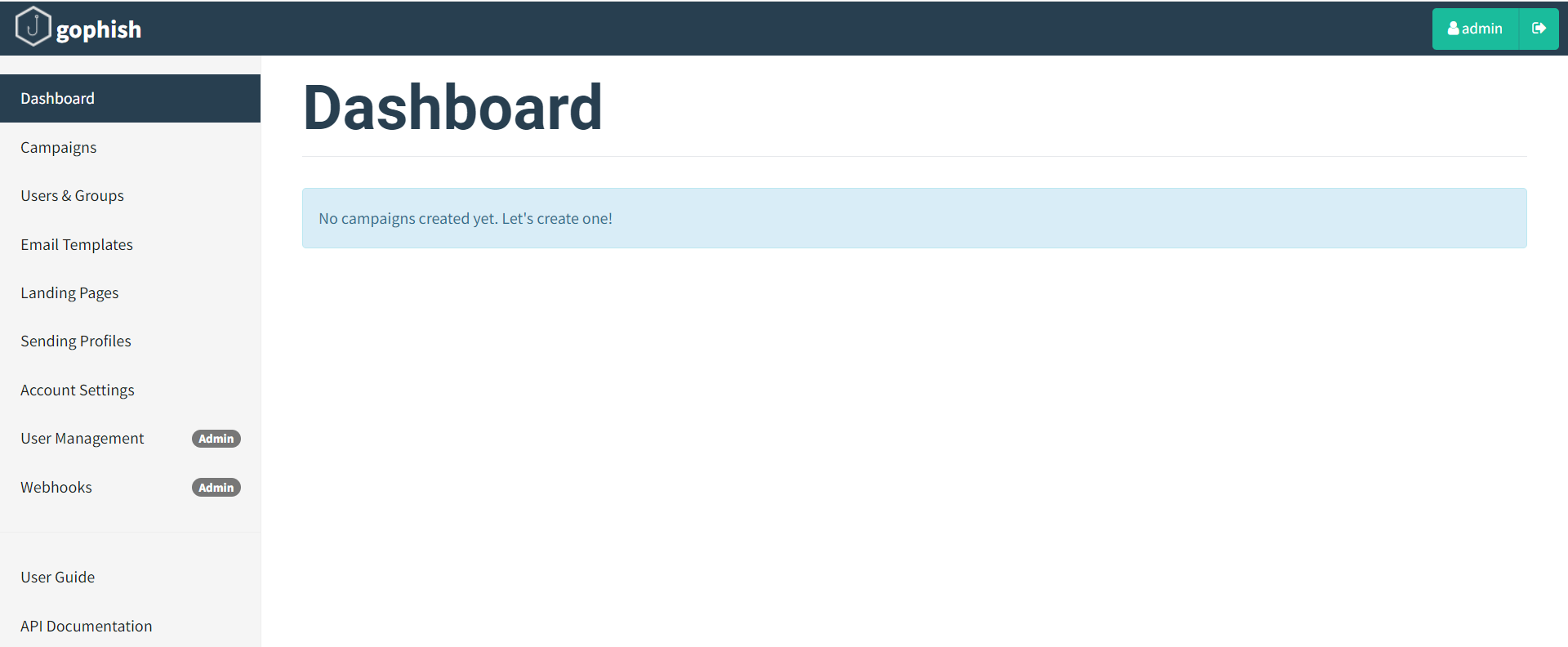

登录成功并修改密码后即可进入主页面

4)配置后台运行

自行配置

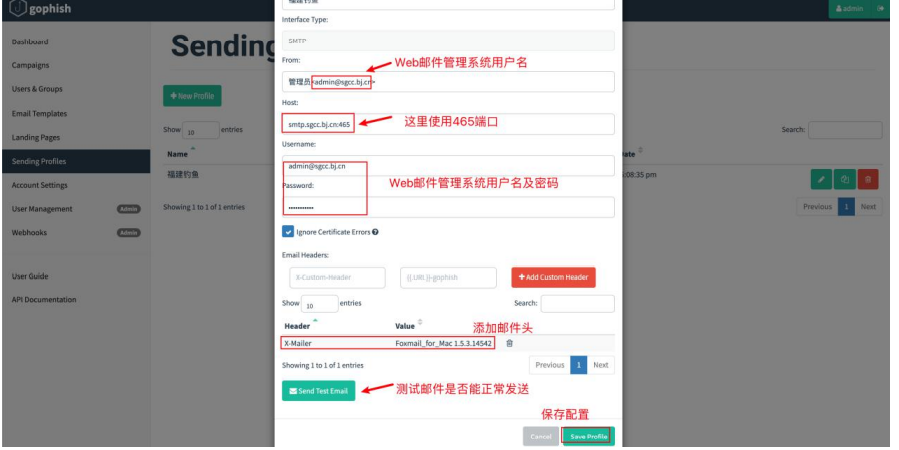

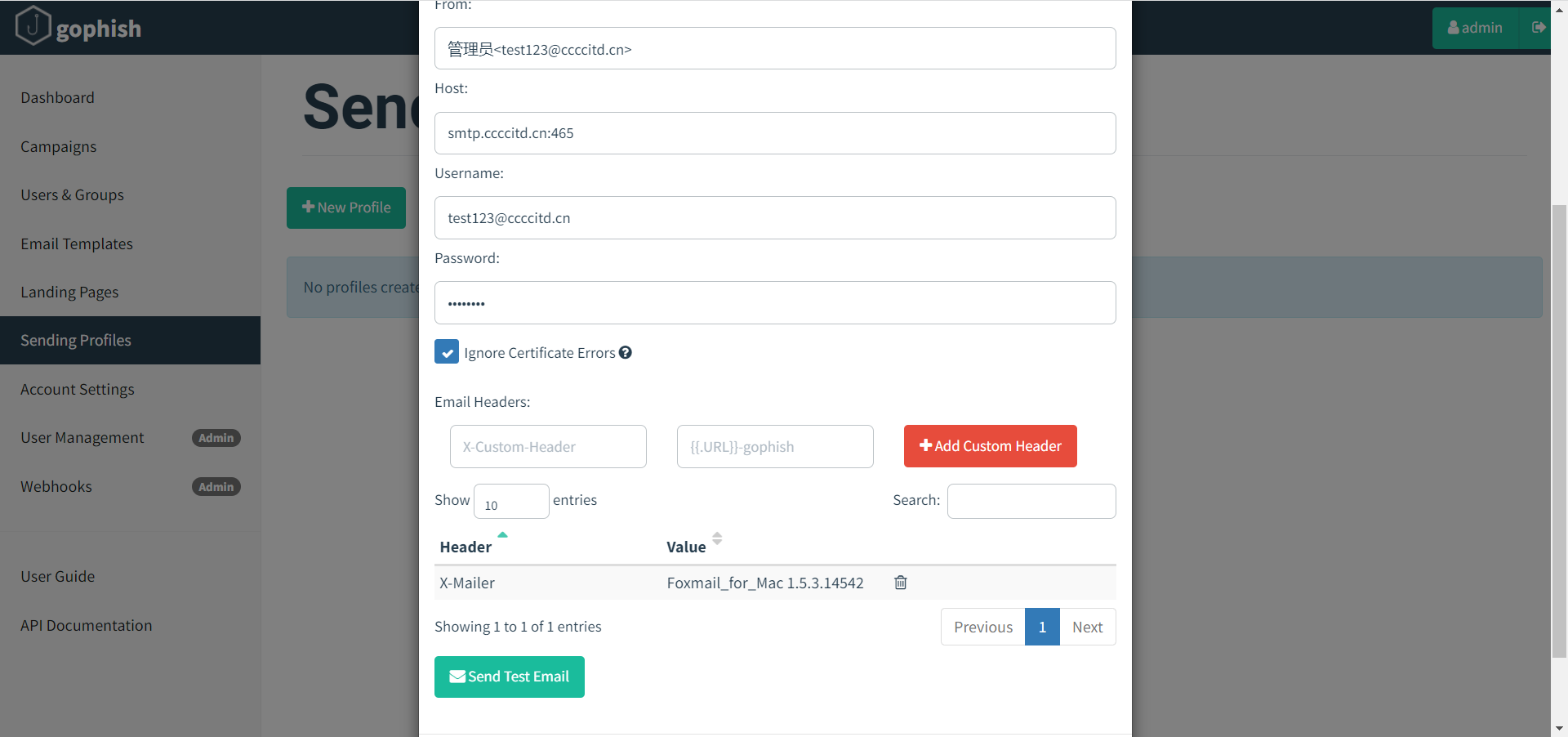

5)配置发送模块(Sending Profiles)

如:

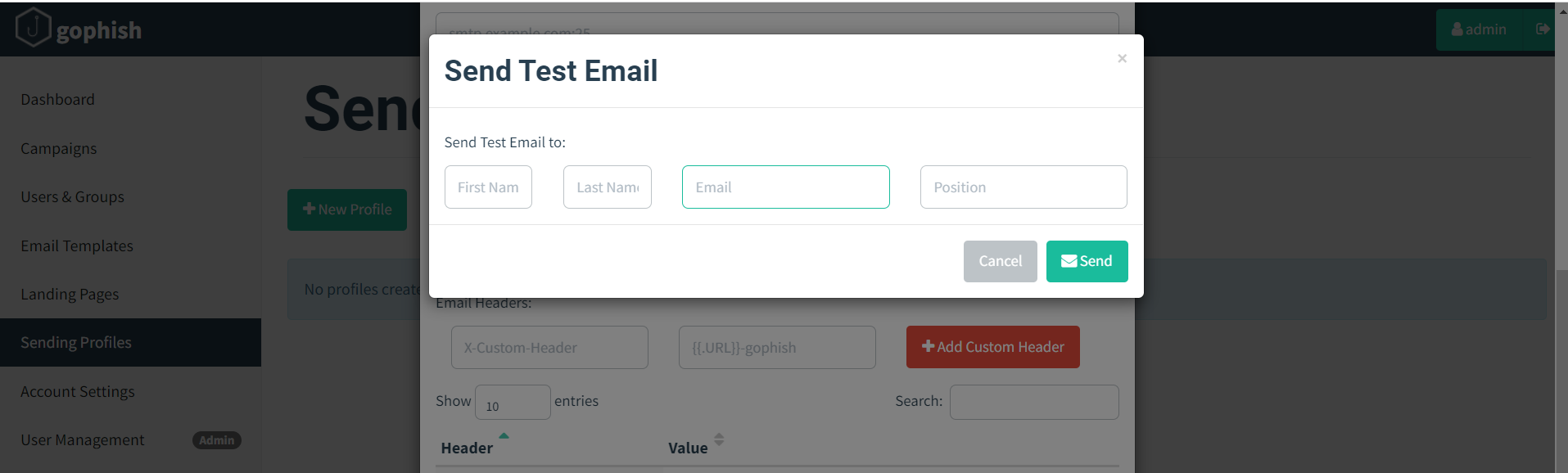

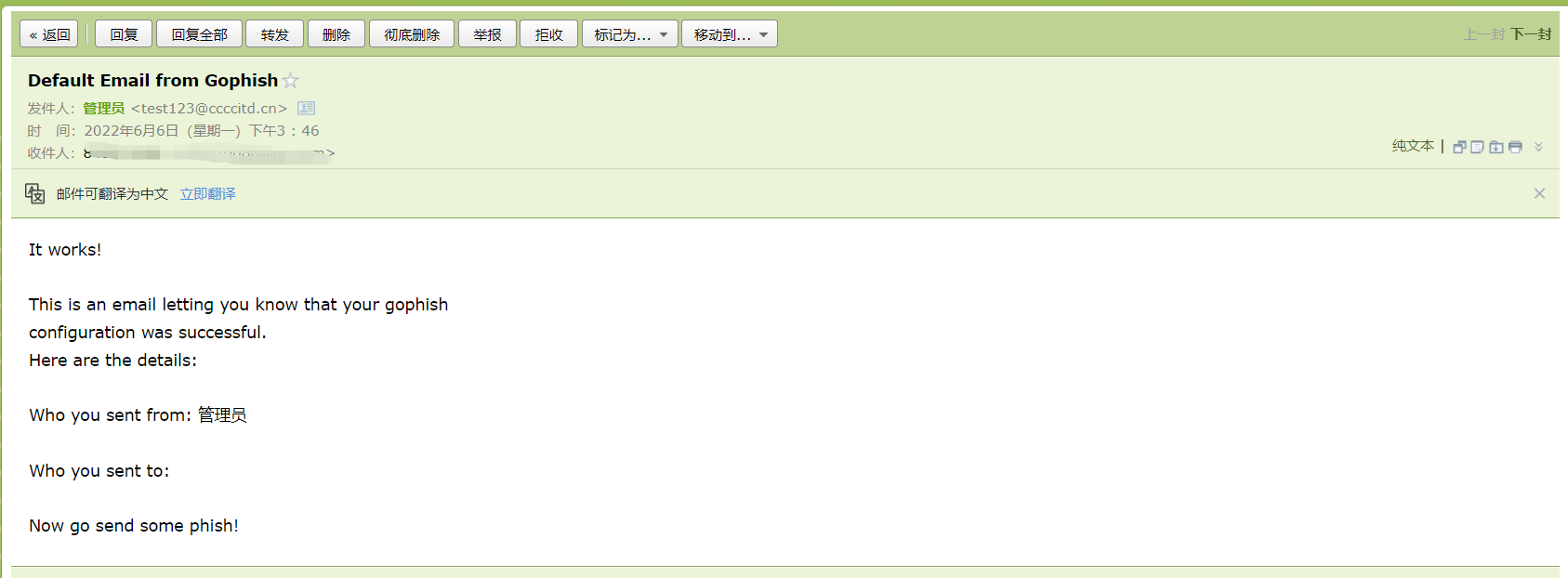

发件测试,如图成功发送(记得保存配置)

6)测试邮件可信度

主要测试当前邮件是否可用,是否会被扔到垃圾箱内,测试地址:https://www.mail-tester.com/。

向提供的邮箱发送邮件后,可以查看得分,当前邮件可以成功发到目标邮箱中。

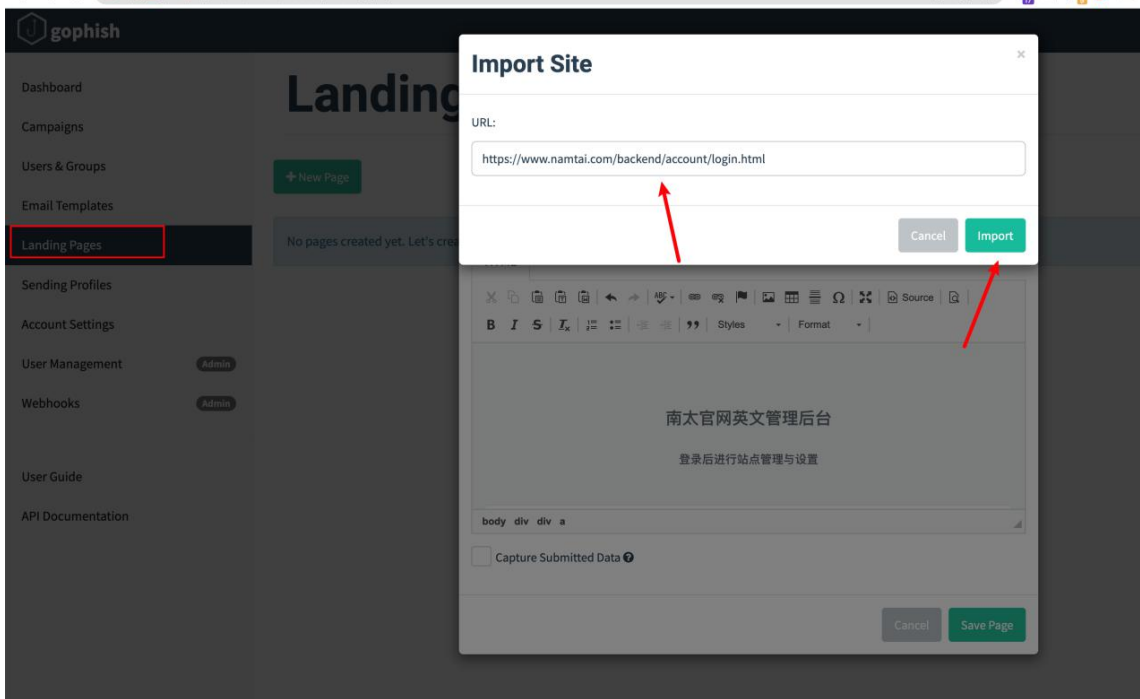

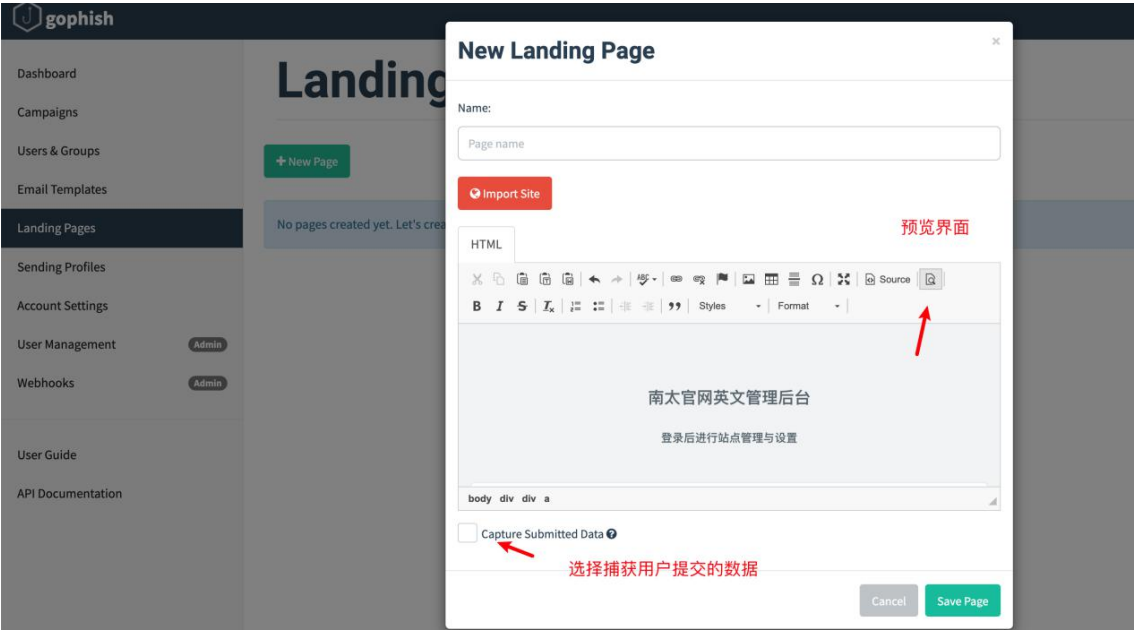

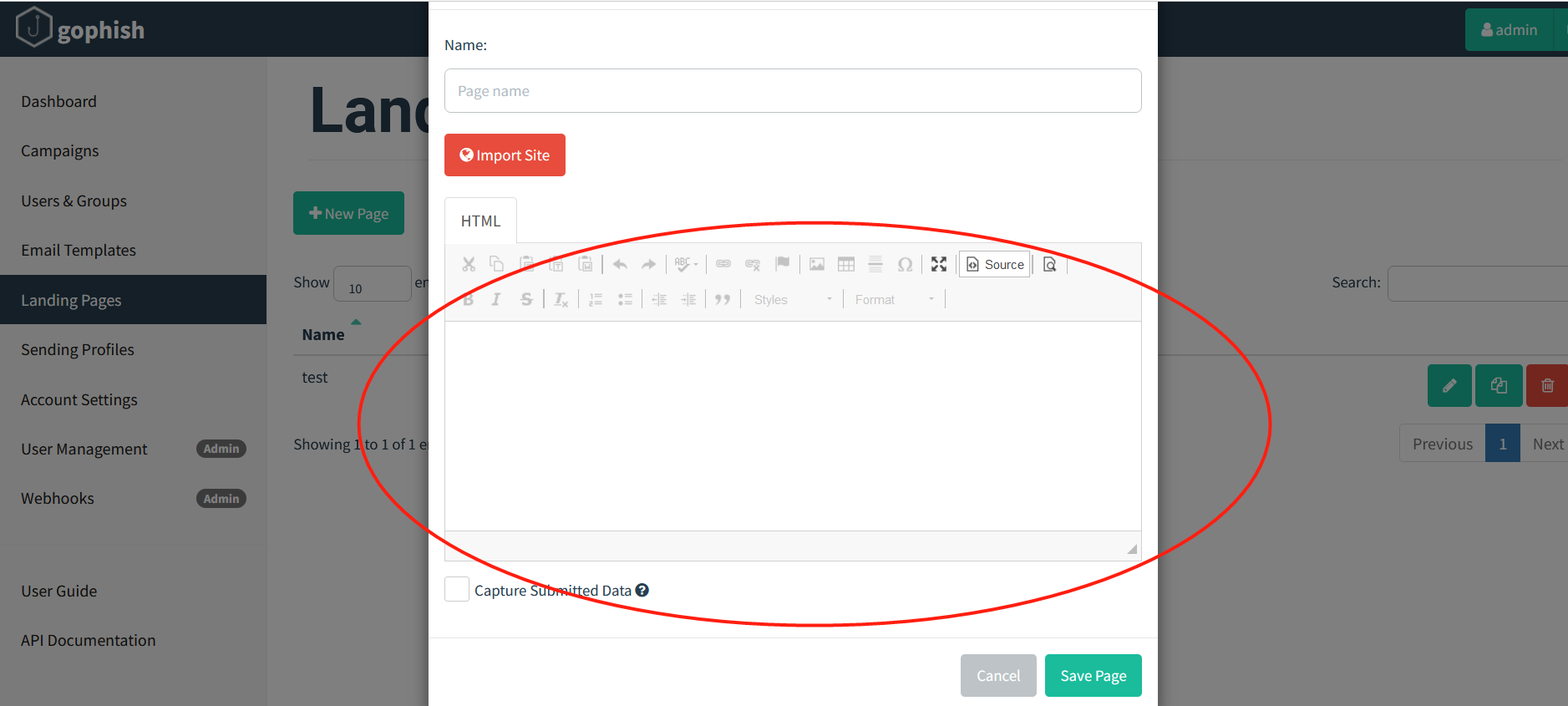

7) 配置钓鱼界面模块(Landing Page)

以下内容利用示例

方法一.克隆网站

钓鱼界面配置,点击 Import Site 输入自己想要克隆的网站即可 。

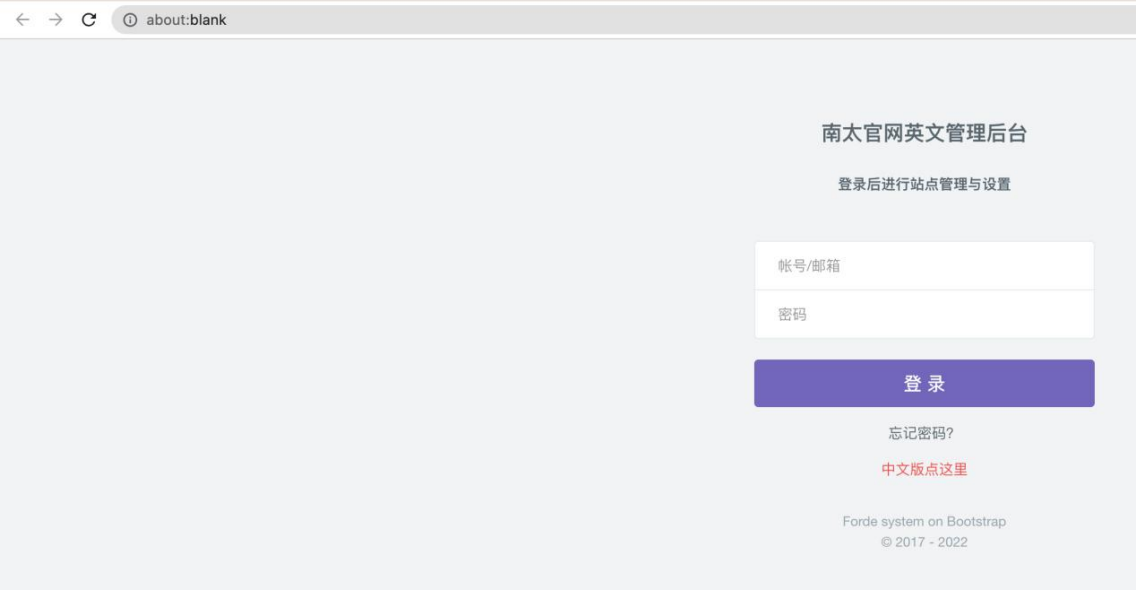

成功克隆

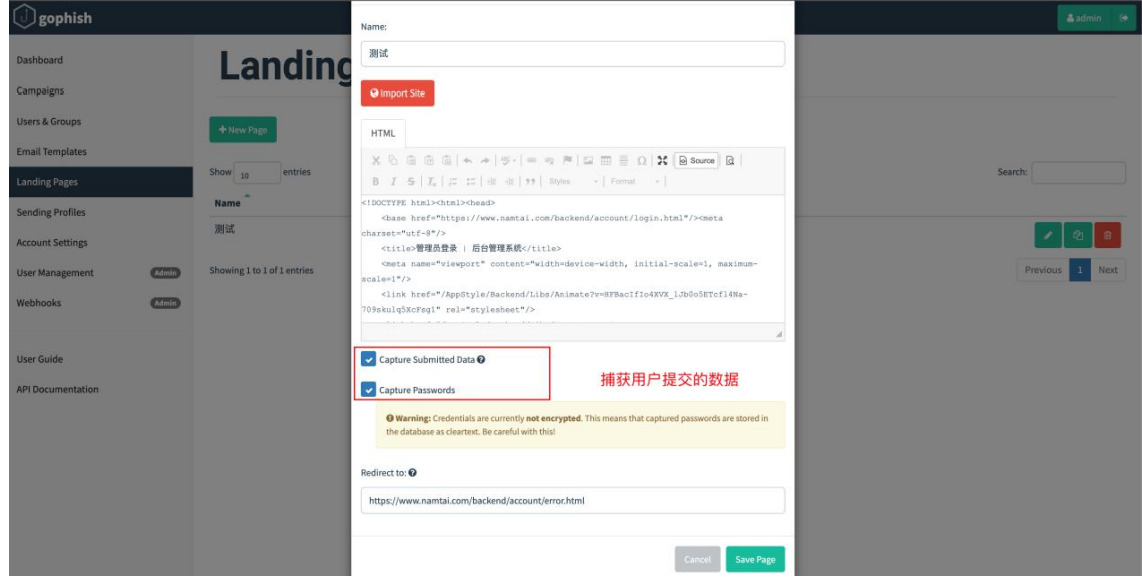

选择是否捕获用户提交的数据

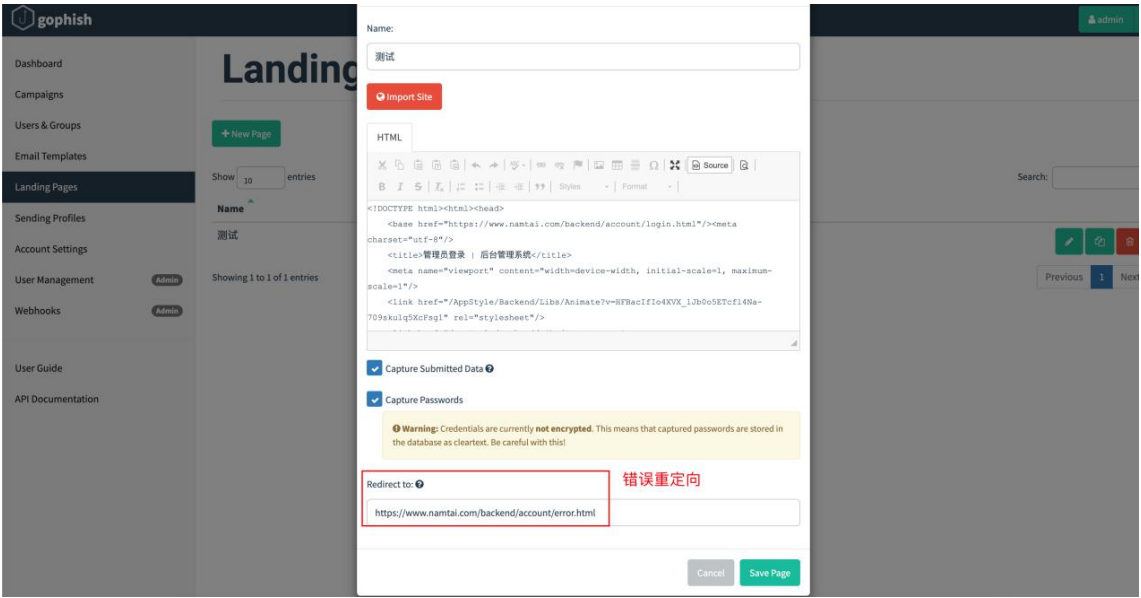

这里找到克隆网站报错界面,填入 Redirect to 中(用户提交数据后无论是否正确都会重定向到原来网站的错误界面)。

方法2.编辑html

打开要克隆的网站,保存后将html代码拷出复制进html框内。

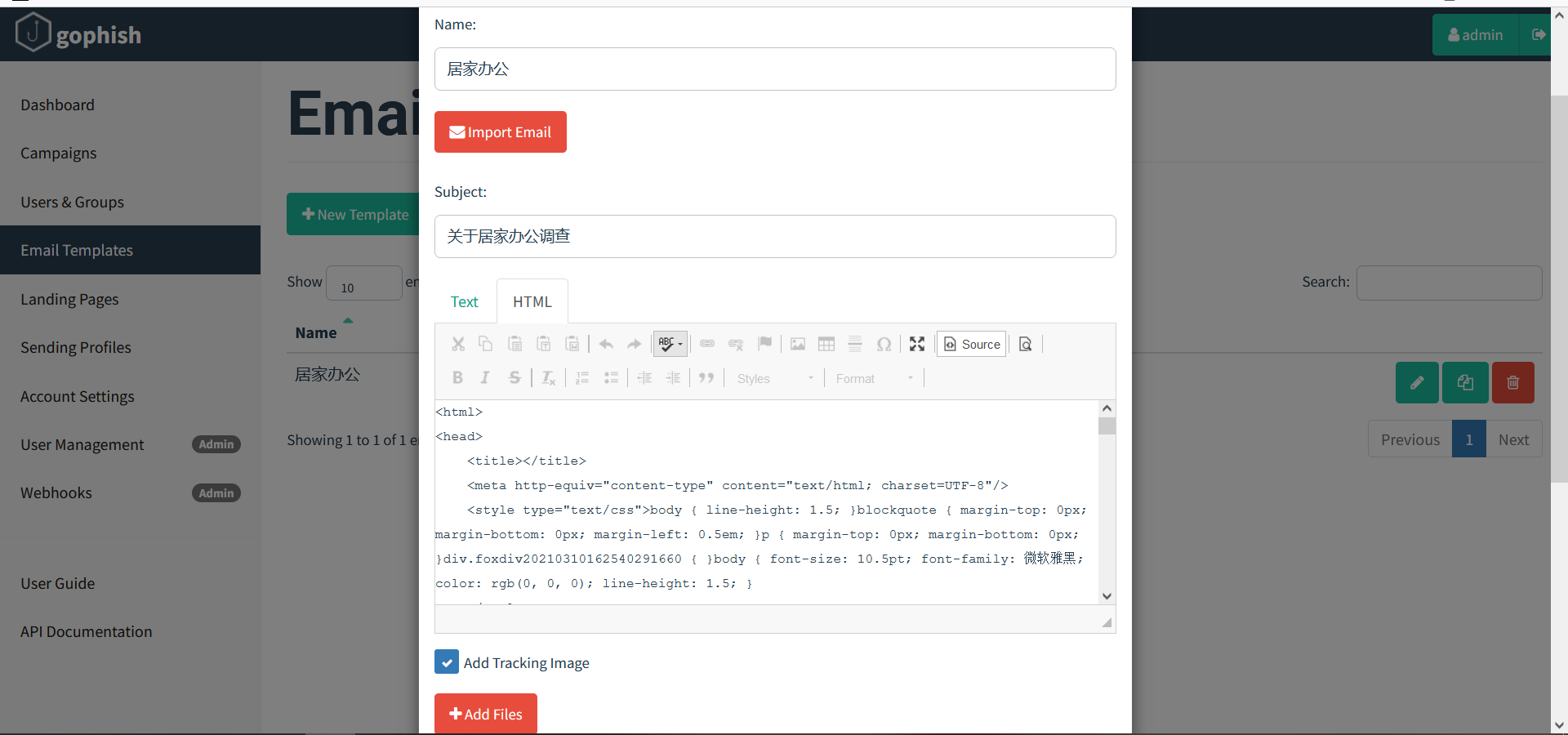

8) 配置钓鱼模版(Email Templates )

设置钓鱼邮件模版,这里直接使用 HTML 类型模版直接粘贴到 HTML 即可

设置钓鱼邮件模版,这里直接使用 HTML 类型模版直接粘贴到 HTML 即可(href="{{.URL}}"中的url无需更改 )

body { line-height: 1.5; }blockquote { margin-top: 0px; margin-bottom: 0px; margin-left: 0.5em; }p { margin-top: 0px; margin-bottom: 0px; }div.foxdiv20210310162540291660 { }body { font-size: 10.5pt; font-family: 微软雅黑; color: rgb(0, 0, 0); line-height: 1.5; }关于开展员工居家办公信息调查的通知

各部门,事业部,各位领导,同事:

近期,疫情防控形式复杂严峻,为加强防控、积极应对,各部门人员必须要在思想上高度重视,为了保障每位员工及家人的安全,现就居家办公相关信息进行统计调查

员工居家办公信息调查地址:{.URL}}" rel="noopener" >https://wenjuan.ccccltd.cn/综合管理部

2022年06月16日

{{.Tracker}}

写入邮件标题保存即可

9)添加被钓鱼用户邮箱(Users & Group)

可以单独添加也可以批量导入

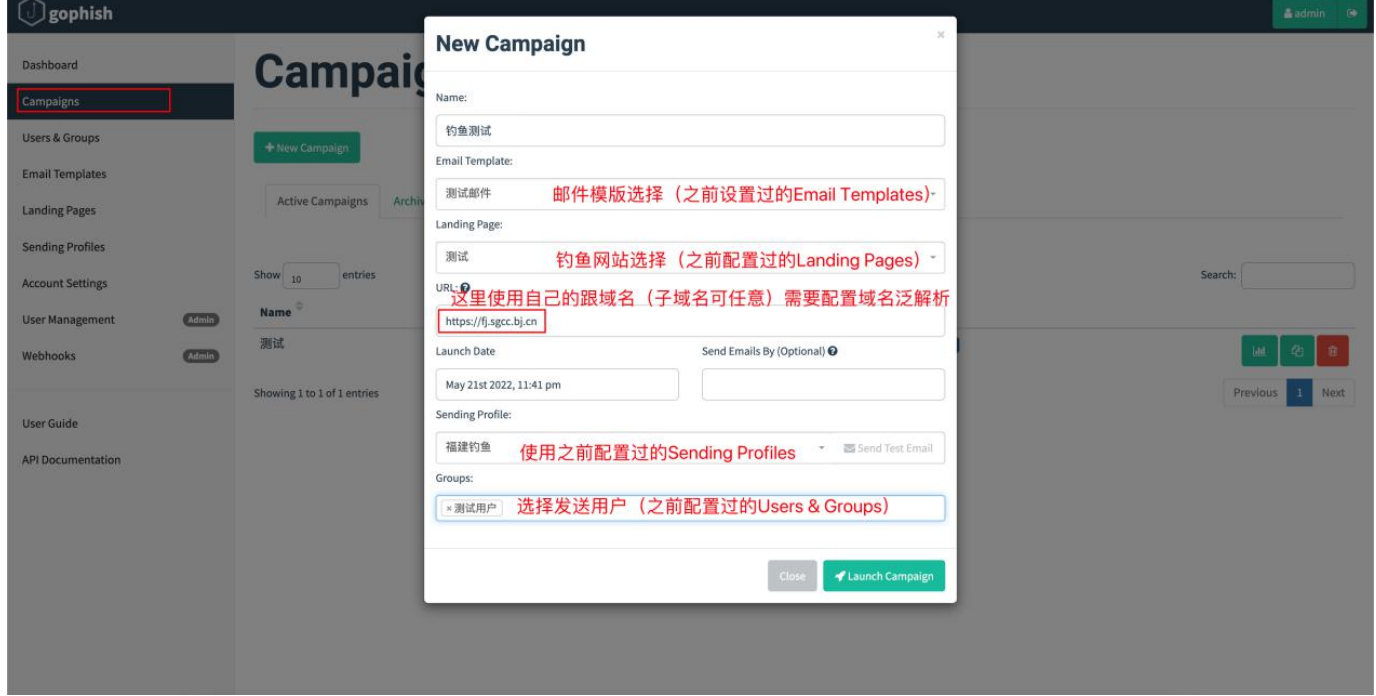

10)配置钓鱼发送任务(Campaigns)

设置发送设置

11)查看监控

邮件发送成功后便可以在主面板查看接受情况,会显示出点击链接用户以及输入数据的用户

-

)